The post Faraday v5.19: Removing Friction from Vulnerability Management at Scale appeared first on Faraday.

]]>Managing vulnerabilities at scale is rarely about finding issues.

For most security teams, the real burden starts after detection: handling massive volumes of vulnerability data, coordinating multiple scanners and tools, maintaining context across attack surfaces, and turning technical findings into decisions the business can act on.

With Faraday v5.19, we focused on exactly that reality.

Rather than introducing flashy features, this release focuses on improving performance and removing friction from the daily work of cybersecurity analysts, red teams, and hackers who manage vulnerabilities across complex attack surfaces.

Veamos las novedades

Destacados

Better context without extra clicks

Agentes that scale with real-world data

Performance that respects your time

Better Context Without Extra Clicks

Enhanced Dashboard – Workspace Details

In large environments, analysts often need context before taking action, even when they are not actively working inside a workspace.

With this release, analysts now have immediate visibility of key workspace information directly from the dashboard through the new Workspace Details panel.

This panel allows teams to quickly review important workspace attributes such as scope, ownership, and engagement details without needing to enter the workspace first. The panel can be expanded for full context or collapsed to save dashboard space.

Agents That Scale with Real-World Data

Updated Agent Configuration

Modern vulnerability scanners such as Nessus generate large payloads of vulnerability data.

Until now, default agent parameter limits could be too conservative for real-world environments. In Faraday v5.19, these limits were increased to better match the typical output size of modern security scanners.

The result:

- Fewer failed agent runs

- Less manual reconfiguration

- More reliable ingestion of large scan results

Also the GVM OpenVAS agent was updated to support new socket locations, ensuring compatibility with updated deployments and environments.

This keeps Faraday aligned with upstream changes while preventing users from needing custom fixes or workarounds.

Performance That Respects Your Time

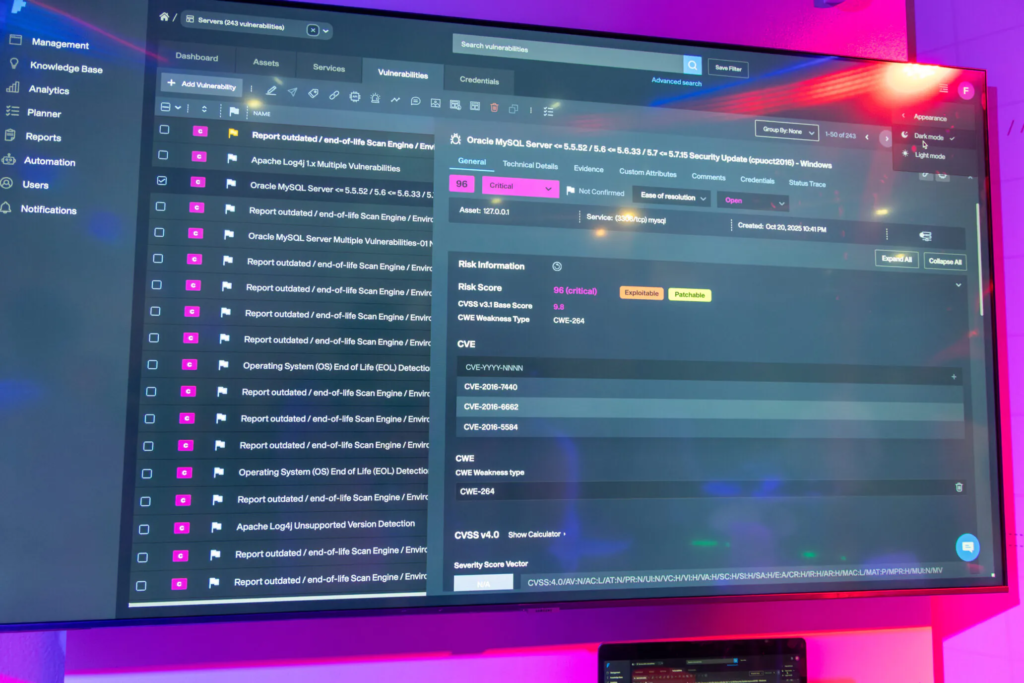

Faraday v5.19 also introduces improvements designed to ensure the platform remains responsive even in large environments managing thousands of vulnerabilities.

Agent configuration updates improve how security data is ingested from scanners, while improvements to the SonarQube agent provide clearer execution states and more accurate vulnerability counts when analyzing source code security results.

We also improved integrations with several development security tools. Updates to the Dependabot, CodeQL, and GitHub Secrets agents ensure that scan results spanning multiple pages are correctly processed and ingested into Faraday.

In addition, performance improvements such as faster deletion of large workspaces help security teams maintain clean environments without delays, even when dealing with thousands of vulnerabilities.

Faraday v5.19 focuses on making vulnerability management faster, more reliable, and easier to operate at scale.

The result is simple: security teams spend less time troubleshooting tooling and more time prioritizing risk, managing vulnerabilities, and delivering meaningful security insights to their organization.

Sus comentarios siguen dando forma a nuestra hoja de ruta. Si tiene preguntas o sugerencias, póngase en contacto con nosotros en [email protected]

Nos vemos en la próxima versión

Documentación:

Página de inicio

Documentación

Descargar

Seguimiento de incidencias y comentarios

Preguntas frecuentes

Twitter

The post Faraday v5.19: Removing Friction from Vulnerability Management at Scale appeared first on Faraday.

]]>The post Faraday v5.18 Release – Performance Improvements, Better Integrations, and More Control appeared first on Faraday.

]]>Faraday v5.18 se centra en mejorar rendimiento a escala, control de la integración y experiencia general del usuario, especialmente para los equipos que gestionan grandes espacios de trabajo, datos complejos sobre vulnerabilidades y múltiples herramientas de seguridad.

Esta versión está impulsada por comentarios directos de los clientes y escenarios de uso del mundo real, aportando mejoras que reducen la fricción en los flujos de trabajo cotidianos de gestión y corrección de vulnerabilidades.

Veamos las novedades

Destacados

Estabilidad y rendimiento mejorados a escala

Desvincular los rastreadores de problemas de las vulnerabilidades (Jira, GitLab, ServiceNow)

Actualizaciones de plugins impulsadas por el uso de los clientes (Nuclei, Tenable IO, Burp)

Estabilidad y rendimiento mejorados a escala

Esta versión introduce una nueva opción de configuración diseñada para proteger la plataforma de tareas de gran tamaño que podrían afectar a la estabilidad del sistema. Las importaciones, exploraciones o integraciones de gran tamaño pueden generar tareas que superen los límites de cola y provoquen fallos de procesamiento.

Con Faraday v5.18, el tamaño de las tareas se valida ahora antes de entrar en las colas de procesamiento, y los mensajes de tamaño excesivo se bloquean antes, lo que evita interrupciones y garantiza una ejecución fiable del flujo de trabajo. Detalles de la configuración:

Además, abordamos un problema crítico de rendimiento que afectaba a espacios de trabajo muy grandes, incluidos entornos con cientos de miles de vulnerabilidades. Lo que provocaba retrasos notables que afectaban a la productividad de los analistas.

Estas mejoras benefician directamente a equipos de seguridad de las organizaciones gestión de grandes superficies de ataque, ejecución de exploraciones de vulnerabilidades a gran escala y conjuntos de datos complejos sobre vulnerabilidades reducir los retrasos.

Control personalizado de las integraciones del gestor de incidencias

Faraday permite ahora a los administradores desvincular los rastreadores de problemas de las vulnerabilidades, incluyendo Jira, GitLab y ServiceNow.

Esta función se implementó en respuesta a una petición específica del cliente y es especialmente útil cuando hay que limpiar integraciones sin perder el contexto de vulnerabilidad.

Actualizaciones de plugins basadas en el uso real de los clientes

Estas actualizaciones de plugins reflejan cómo se utiliza Faraday en los flujos de trabajo de gestión de vulnerabilidades del mundo real. Basándonos en los comentarios directos de los clientes y en los retos de integración, hemos mejorado la precisión, la estabilidad y la compatibilidad de las herramientas en las que confían a diario los equipos de seguridad.

Integración de núcleos

- Soporte completo para Núcleos JSON v3.x

- Asignación correcta de campos críticos como impacto y remediación

- Garantiza la ingestión de datos precisos sobre vulnerabilidades a partir de escaneos actualizados de Nuclei.

Integración de Tenable IO

- Mejor alineación con Tenable Nessus

- Reduce las incoherencias y la duplicación de hallazgos cuando se utilizan varias fuentes de Tenable.

- Simplifica la gestión de vulnerabilidades para los equipos que utilizan conjuntamente ambas herramientas.

Integración de eructos

- Solucionados problemas de estabilidad al importar informes XML

- Mejora de la gestión de respuestas HTTP de gran tamaño codificadas en base64.

Faraday v5.18 refuerza la capacidad de la plataforma para soportar programas modernos de gestión de vulnerabilidades, especialmente en entornos con grandes conjuntos de datos, múltiples integraciones y flujos de trabajo de corrección complejos.

Sus comentarios siguen dando forma a nuestra hoja de ruta. Si tiene preguntas o sugerencias, póngase en contacto con nosotros en [email protected]

Nos vemos en la próxima versión

Documentación:

Página de inicio

Documentación

Descargar

Seguimiento de incidencias y comentarios

Preguntas frecuentes

Twitter

The post Faraday v5.18 Release – Performance Improvements, Better Integrations, and More Control appeared first on Faraday.

]]>The post Our team’s vulnerabilities disclosures 2024 appeared first on Faraday.

]]>A lo largo de 2024, nuestros investigadores informaron de múltiples problemas de seguridad que afectaban a los routers Vigor de DrayTek. Estos descubrimientos se divulgaron de forma responsable y se asignaron CVE cuando procedía, lo que contribuyó a mejorar la seguridad tanto de los proveedores como de los usuarios.

Las vulnerabilidades que se indican a continuación se identificaron mediante análisis manual e investigación de seguridad, y abarcan mecanismos de autenticación, implementaciones criptográficas y servicios de red básicos.

CVE-2024-41334: Falta de validación de certificados SSL en los routers DrayTek, permitiendo a los atacantes cargar módulos APPE desde servidores no oficiales, lo que lleva a la ejecución de código arbitrario.

CVE-2024-41335: Comparación de contraseñas en tiempo no constante en los routers DrayTek, permitiendo a los atacantes obtener potencialmente información sensible a través de ataques de tiempo.

CVE-2024-41336: Almacenamiento inseguro de contraseñas en routers DrayTek, donde las contraseñas se almacenan en texto plano.

Generación predecible de códigos 2FA: Varios routers Vigor de DrayTek generan el código de autenticación en dos pasos de forma predecible, permitiendo a los atacantes saltarse esta medida de seguridad. (CVE denegado)

CVE-2024-41338: Derivación de puntero nulo en el servidor DHCP de varios dispositivos DrayTek, lo que permite a los atacantes causar una denegación de servicio (DoS) a través de una solicitud DHCP.

CVE-2024-41339: Un problema en el punto final de carga de configuración CGI de varios dispositivos DrayTek permite a los atacantes cargar un módulo de kernel diseñado, lo que lleva a la ejecución de código arbitrario.

CVE-2024-41340: Un problema en varios dispositivos DrayTek permite a los atacantes cargar módulos de APP Enforcement a través del punto final de actualización de firmas, lo que lleva a la ejecución de código arbitrario.

CVE-2024-51138: Un desbordamiento de búfer basado en pila en el servidor TR-069 STUN de los routers DrayTek permite a un atacante remoto ejecutar código arbitrario con privilegios elevados.

CVE-2024-51139: El desbordamiento de enteros en el manejo de peticiones CGI POST de los routers DrayTek permite a un atacante remoto ejecutar código arbitrario a través de una cabecera Content-Length manipulada.

Desbordamiento del búfer de cJSON: Vulnerabilidad de desbordamiento de búfer que afecta a los dispositivos inteligentes Tuya. Asignación de CVE pendiente.

CVE-2026-21639: El desbordamiento de búfer basado en pila en el protocolo inalámbrico airMAX permite a un actor malicioso dentro del alcance Wi-Fi lograr la ejecución remota de código en los dispositivos Ubiquiti afectados.

CVE-2026-21638: El desbordamiento de búfer basado en pila en el protocolo inalámbrico airMAX permite a un actor malicioso dentro del alcance Wi-Fi lograr la ejecución remota de código en los dispositivos Ubiquiti afectados.

The post Our team’s vulnerabilities disclosures 2024 appeared first on Faraday.

]]>The post Ekoparty 2025: otra edición, nuevas conexiones y la misma pasión por hackear appeared first on Faraday.

]]>Nos preparamos con la misma energía de siempre: para reencontrarnos con la comunidad, compartir lo que investigamos, aprender de otros y, claro... hackear un poco.

Armamos nuestro stand, recibimos clientes, amigos y curiosos, y creamos espacios donde se puede hablar de ciberseguridad, compartir un café y dejar que las ideas fluyan.

Pwnearon nuestro CTF, y nos animamos a participar en más de un desafío.

Aprovechamos cada charla, cada pausa y cada after como una oportunidad para conectar.

Antes de que abriera oficialmente la Eko, comenzamos con lo que más nos gusta: ensuciarnos las manos.

En nuestro formación “Investigación práctica de vulnerabilidades”, Compartimos metodologías y herramientas para investigar vulnerabilidades reales, desde la exploración inicial hasta la explotación controlada.

Durante dos días, participantes de toda la región trabajaron junto a nuestro equipo, analizando código, descubriendo fallos y aprendiendo cómo transformar la búsqueda de bugs en conocimiento aplicable.

Como otros años, llevamos al escenario el resultado de meses de investigación y desarrollo.

Nuestro equipo de Research tuvo la oportunidad de cerrar el año compartiendo los hallazgos y aprendizajes más relevantes.

“El eslabón perdido: Los nuevos RCE de Draytek completan la cadena”, Gastón Aznarez & Octavio Ogianatiempo

Una charla imperdible, desde el hallazgo de la vulnerabilidad hasta su explotación, con demostraciones y la cadena completa de extremo a extremo.

También exploró su vínculo con los incidentes masivos de reinicio de dispositivos Draytek en marzo de 2025, sugiriendo que la explotación real podría ya estar ocurriendo.

Nos recordó la importancia de la transparencia en la investigación de seguridad embebida y el impacto que puede tener compartir conocimiento con la comunidad.

“Más allá del escaneo: Automatizando la gestión de vulnerabilidades” - Gabriel Franco, Responsable de Seguridad

Un recorrido sobre cómo la automatización puede convertir hallazgos en decisiones más rápidas y efectivas, integrando tecnología y talento humano.

Aprendimos cómo un equipo de seguridad puede automatizar diferentes fases del monitoreo continuo apoyándose en herramientas públicas e inteligencia artificial: desde el reconocimiento hasta el análisis de vulnerabilidades.

Incluso con equipos reducidos, descubrimos que es posible construir un modelo de Seguridad continua eficiente, combinando herramientas de código abierto con automatización inteligente.

Durante esta edición presentamos oficialmente Doggie, un dispositivo de código abierto diseñado para experimentar de forma segura con el sistema Bus CAN de los autos modernos.

Doggie permite conectar, observar y entender cómo se comunican los distintos módulos del vehículo, abriendo la puerta a investigaciones más profundas sobre ciberseguridad automovilística.

El proyecto -nacido del trabajo de nuestro equipo de investigación- está disponible para toda la comunidad en GitHub, con guías, documentación y tutoriales.

Durante la Eko, muchos asistentes se llevaron su primer Doggie, lo probaron en vivo en el Aldea del pirateo de coches y se sumaron a la comunidad que ya está contribuyendo con ideas y mejoras.

Consulta el repositorio Doggie

Más allá del código, hubo encuentros, anécdotas y risas: un cartel callejero con vida propia, un after “intervenido al estilo Faraday”, y almuerzos con amigos y CISOs que acompañan nuestra evolución año tras año.

Cada Eko nos impulsa a seguir creciendo.

A conectar investigación, tecnología y comunidad.

A demostrar que la seguridad no se trata solo de proteger, sino también de entender, experimentar y compartir.

Gracias a todos los que pasaron por el stand, participaron, hackearon, charlaron o simplemente se acercaron a saludar.

Nos vemos en la próxima Eko, con más investigación, más ideas y más ganas de seguir hackeando juntos.

Soluciones en Ciberseguridad ofensiva, tecnología y talento. Habla con nuestros expertos.

Ekoparty 2025: otra edición, nuevas conexiones y la misma pasión por el hacking

Cada año, la Ekoparty nos recuerda por qué amamos lo que hacemos.

Nos presentamos con la misma energía de siempre: dispuestos a volver a conectar con la comunidad, compartir nuestras investigaciones, aprender de los demás y, por supuesto... hackear un poco.

Montamos nuestro stand, dimos la bienvenida a clientes, amigos y curiosos, y creamos ese espacio característico de Faraday en el que la seguridad, el café y las ideas fluyen con naturalidad.

Nuestro CTF fue pwned, y nosotros mismos nos unimos a más de un desafío.

Aprovechamos cada charla, cada pausa y cada fiesta posterior como una oportunidad para conectar.

Antes de que la Ekoparty diera el pistoletazo de salida oficial, empezamos con lo que más nos gusta: ensuciarnos las manos. En nuestra “Investigación práctica de vulnerabilidades” de formación, compartimos metodologías y herramientas para investigar vulnerabilidades del mundo real, desde la exploración inicial hasta la explotación controlada.

Durante dos días, participantes de toda la región trabajaron codo con codo con nuestro equipo, analizando código, encontrando fallos y aprendiendo a convertir la investigación de vulnerabilidades en conocimientos prácticos.

Como cada año, subimos al escenario para compartir los resultados de meses de investigación y desarrollo.

Nuestro equipo de investigación tuvo la oportunidad de clausurar el año presentando sus últimos resultados y conclusiones.

“El eslabón perdido: Los nuevos RCE de Draytek completan la cadena”

Una charla excepcional que recorrió el camino completo desde el descubrimiento de la vulnerabilidad hasta su explotación, incluyendo demostraciones en vivo y la cadena completa de extremo a extremo.

También exploró su conexión con los incidentes masivos de reinicio de dispositivos Draytek en marzo de 2025, lo que sugiere que la explotación en el mundo real puede estar ocurriendo ya.

Un poderoso recordatorio de por qué es importante la transparencia en la investigación sobre seguridad integrada y de cómo compartir los resultados puede fortalecer a la comunidad.

“Más allá del escaneo: Automatización de la gestión de vulnerabilidades” - Gabriel Franco, Jefe de Seguridad

Una inmersión en profundidad en cómo la automatización puede convertir los hallazgos en decisiones más rápidas e inteligentes, tendiendo un puente entre la tecnología y la experiencia humana.

Exploramos cómo los equipos de seguridad pueden automatizar distintas fases de la supervisión continua utilizando herramientas públicas e IA, desde el reconocimiento hasta el análisis de vulnerabilidades.

Incluso los equipos pequeños pueden Seguridad continua combinando herramientas de código abierto con automatización inteligente.

“RedTeaming Everywhere (Romper todo sin mirar atrás)” - Hack the Talent Zone, Gabriel Franco

Nuestro Jefe de Seguridad compartió su experiencia y los retos a los que se enfrentan hoy en día las empresas de seguridad ofensivas.

El mensaje clave: no tengas miedo de sumergirte en esta disciplina.

Desde metodologías y herramientas del mundo real hasta el lado humano de las operaciones ofensivas: campañas de phishing, aplicaciones backdoored y mucho más.

En la charla también se habló de cómo la IA está reconfigurando el futuro de la piratería informática, qué buscan las empresas de ciberseguridad en los nuevos talentos y consejos prácticos para cualquiera que se inicie en el Red Teaming.

En la Ekoparty de este año, lanzamos oficialmente Doggie, un dispositivo de código abierto construido para experimentar de forma segura con la Bus CAN de los vehículos modernos.

Doggie permite a los usuarios conectar, observar y comprender cómo se comunican los módulos de los vehículos, lo que abre nuevas posibilidades a la investigación sobre ciberseguridad en automoción.

Nacido de nuestra investigación interna, el proyecto está ahora abierto a la comunidad en GitHub, con guías completas, documentación y tutoriales.

Durante Eko, muchos asistentes consiguieron su primer Doggie, lo probaron en directo en el Aldea del pirateo de coches, y unirse a la creciente comunidad que ya contribuye con ideas y mejoras.

Consulta el repositorio Doggie

Consulta el repositorio Doggie

Más allá del código, hubo historias, risas y momentos compartidos: una señal de tráfico con mente propia, una fiesta posterior “hackeada a la manera Faraday” y largos almuerzos con amigos y CISO que han formado parte de nuestro viaje durante años.

Cada Ekoparty nos empuja a seguir creciendo, conectando investigación, tecnología y comunidad.

Demostrar que la seguridad no consiste sólo en proteger, sino también en comprender, experimentar y compartir.

Gracias a todos los que se pasaron por aquí, participaron en una charla, piratearon o simplemente vinieron a saludarnos.

Nos vemos en el próximo Eko, con más investigación, más ideas y la misma pasión por hackear juntos.

¿Soluciones intensivas de Ciberseguridad, servicios de red teaming o escaneado continuo? Lo tenemos cubierto.

The post Ekoparty 2025: otra edición, nuevas conexiones y la misma pasión por hackear appeared first on Faraday.

]]>The post EmploLeaks: Finding Leaked Employees for the WinWebinar led by Gabriel Franco appeared first on Faraday.

]]>Gabriel Franco es nuestro Jefe de Servicios de Ciberseguridad y nos presenta esta nueva herramienta de código abierto, presentada en Black Hat Arsenal. Emploleaks permite recopilar información personal mediante técnicas de inteligencia de código abierto (OSINT).

Comienza tomando el dominio de una empresa y recopilando una lista de empleados de LinkedIn. A continuación, recopila datos sobre las personas en varias plataformas de redes sociales, como Twitter, LinkedIn, GitHub, GitLab, etc., con el objetivo de identificar direcciones de correo electrónico personales.

Una vez encontradas estas direcciones de correo electrónico, la herramienta comprueba la base de datos del COMB y otras fuentes en línea para determinar si la contraseña del usuario ha quedado expuesta en alguna filtración de datos. Vea el seminario web completo para obtener más información sobre cómo utilizar esta herramienta en su propia organización.

También puede seguir y contribuir al proyecto en GitHub. https://github.com/infobyte/emploleaks

The post EmploLeaks: Finding Leaked Employees for the WinWebinar led by Gabriel Franco appeared first on Faraday.

]]>The post Octavio Gianatiempo presents SadProtocol goes to Hollywood – English version appeared first on Faraday.

]]>Nos complace presentar el webinar en directo de Octavio Gianatiempo sobre uno de los mayores avances de 2023 de su equipo de investigación.

EZVIZ diseñó SADProtocol para configurar sus cámaras de seguridad, pero nuestros investigadores encontraron un fallo de ejecución remota de código y lo utilizaron para tomar el control de las cámaras y lograr un ataque de post-explotación digno de la gran pantalla.

The post Octavio Gianatiempo presents SadProtocol goes to Hollywood – English version appeared first on Faraday.

]]>The post Vulnerability Management: How to Protect Your Organization from a Practical Perspective— M. Tartarelli appeared first on Faraday.

]]>Le invitamos a ver nuestra charla en línea “Gestión de vulnerabilidades: Cómo proteger su organización desde una perspectiva práctica”, dirigida por nuestro Director de Operaciones, Martin Tartarelli.

Durante la sesión, debatiremos diferentes estrategias y mejores prácticas para la gestión de la vulnerabilidad en las organizaciones. Encontrará más información en nuestro sitio web: https://faradaysec.com/

The post Vulnerability Management: How to Protect Your Organization from a Practical Perspective— M. Tartarelli appeared first on Faraday.

]]>The post Defending by Attacking by Federico Kirschbaum appeared first on Faraday.

]]>En este seminario web, Federico Kirschbaum, fundador y vicepresidente de Investigación y Desarrollo de Faraday, compartió una perspectiva práctica sobre la seguridad ofensiva y el valor de comprender cómo piensan los atacantes.

A lo largo de la charla, hizo hincapié en la importancia de priorizar las vulnerabilidades (no todas son explotables), cartografiar la superficie de ataque real de una organización y aprovechar los datos y herramientas abiertos para identificar los riesgos. También presentó ejemplos concretos, desde catálogos de vulnerabilidades comúnmente explotadas hasta credenciales filtradas y técnicas de phishing que siguen siendo muy eficaces.

Federico destacó la necesidad de que los equipos de seguridad se centren en lo que realmente representa un riesgo crítico, en lugar de perderse en el ruido y las métricas de escaso valor. Mediante la presentación de herramientas gratuitas, estándares como security.txt y prácticas accesibles, demostró cómo es posible aumentar la madurez de la seguridad de una organización independientemente del presupuesto. La conclusión es clara: la defensa más eficaz consiste en ver lo que ven los atacantes y actuar antes que ellos.

The post Defending by Attacking by Federico Kirschbaum appeared first on Faraday.

]]>The post Martín Tartarelli presents “Keys to Prevent Attacks and Strengthen Your Cybersecurity” appeared first on Faraday.

]]>En un contexto en el que las amenazas son cada vez más frecuentes, la ciberseguridad de tu empresa debe ser estratégica para anticiparse a posibles ataques. En esta charla, abordamos lo que necesitas para mantenerte protegido: cómo detectar vulnerabilidades y cómo reforzar tu infraestructura digital mediante una solución integral.

The post Martín Tartarelli presents “Keys to Prevent Attacks and Strengthen Your Cybersecurity” appeared first on Faraday.

]]>The post Automation and Pentesting: How to Leverage AI and Open Sourceled by Gabriel Franco appeared first on Faraday.

]]>En esta charla, exploramos cómo la inteligencia artificial y las herramientas de seguridad pública pueden ayudar a mejorar el proceso de pentesting aumentando la eficiencia y la eficacia de la detección de vulnerabilidades, al tiempo que permiten a los investigadores centrarse en flujos de trabajo más sensibles durante el análisis.

Se presentan casos de uso en los que la automatización permite realizar tareas complejas como el escaneado de redes, el análisis de aplicaciones e incluso la detección de phishing, reduciendo el tiempo y el esfuerzo necesarios para obtener resultados precisos. El objetivo general de esta charla es ayudar a aquellos que están dando sus primeros pasos en seguridad a entender el poder del desarrollo y los beneficios de automatizar tareas repetitivas para identificar vulnerabilidades en escenarios del mundo real. La sesión fue dirigida por nuestro Jefe de Servicios de Seguridad, Gabriel Franco.

The post Automation and Pentesting: How to Leverage AI and Open Sourceled by Gabriel Franco appeared first on Faraday.

]]>