La entrada Claves de la Jornada FP Ciberseguridad OT 2026 se publicó primero en InprOTech.

]]>La frontera difusa entre IT y OT

Uno de los debates centrales giró en torno a la convergencia IT/OT, esa línea que se difumina a medida que las fábricas se digitalizan. Los expertos coincidieron en que esta realidad obliga a replantear tres pilares fundamentales:

- Estrategias de protección adaptadas a arquitecturas híbridas.

- Gobernanza que unifique políticas entre equipos tradicionalmente separados.

- Formación para perfiles que entiendan ambos mundos.

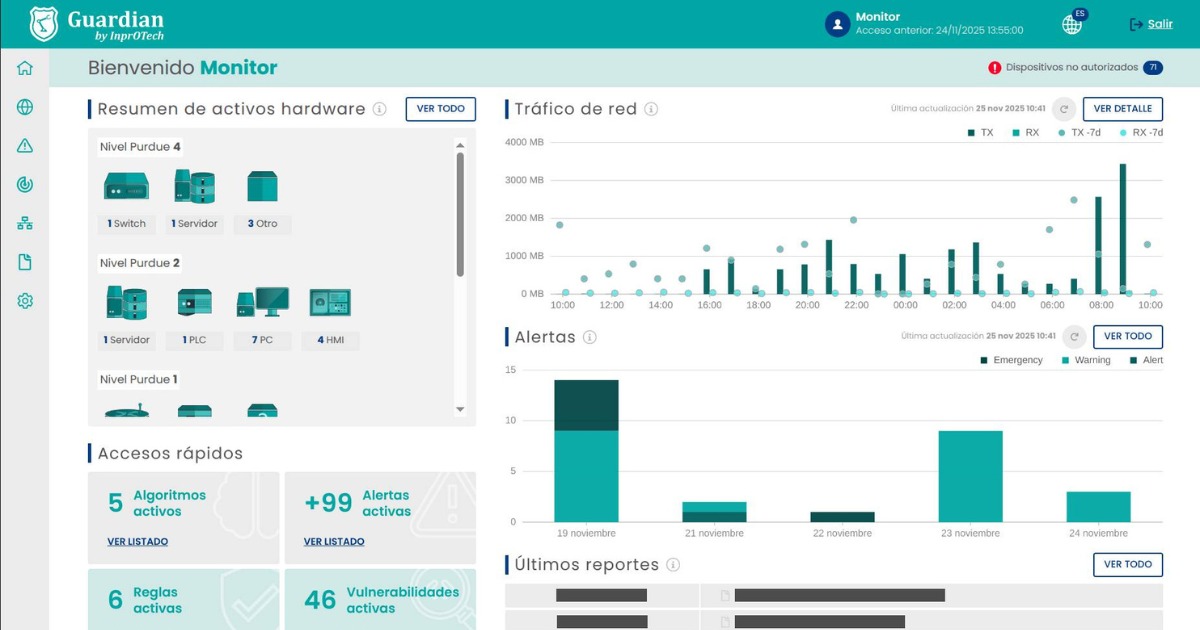

En InprOTech Guardian, abordamos esta convergencia desde la monitorización pasiva de tráfico OT, ofreciendo visibilidad completa sin interrumpir operaciones críticas. Descubre más sobre Guardian →

Lecciones de incidentes clásicos

La jornada recordó casos que marcaron al sector, como Colonial Pipeline, WannaCry o el incidente de Jaguar. Lo más revelador no fueron las sofisticaciones técnicas, sino los patrones comunes:

- Configuraciones básicas mal gestionadas.

- Falta de segmentación efectiva entre redes.

- Ventanas amplias para actualizaciones críticas.

Estos ejemplos refuerzan que muchas brechas OT nacen de deficiencias operativas. Herramientas como Guardian detectan estos fallos de configuración en tiempo real, antes de que escalen. Cómo funciona la detección OT →

Perfiles que demanda la industria OT

La ciberseguridad industrial necesita profesionales que combinen:

- Conocimiento profundo de procesos industriales.

- Capacidad para evaluar riesgos críticos específicos de OT.

- Dominio de estándares sectoriales (ISA, IEC 62443, etc.).

Pero más allá de competencias técnicas, se busca empuje, curiosidad y disposición para tecnologías emergentes. En InprOTech formamos estos perfiles con prácticas reales sobre Guardian.

Referentes y normativas presentados

La jornada presentó dos organizaciones clave:

- ISA (International Society of Automation): referente global en estándares para automatización y control industrial.

- Agencia de Ciberseguridad de la Comunidad de Madrid: marco normativo que guía a las administraciones públicas en OT.

Guardian alinea sus capacidades con ISA/IEC 62443 desde su diseño. Guía de estándares OT →

Lightning talks: Bluetooth como vector inesperado

Un estudiante destacó vulnerabilidades Bluetooth en entornos OT:

- Protocolo fácilmente detectable y explotable.

- Pérdida de privacidad vía wearables identificables.

- Recomendación: apagado sistemático cuando no sea esencial.

Guardian incluye detección de protocolos no autorizados como Bluetooth en redes OT.

Compromiso de InprOTech con el talento FP

Desde InprOTech valoramos especialmente estas iniciativas porque acercan la realidad del sector a estudiantes de FP. Fortalecer el ecosistema OT significa invertir en concienciación, formación práctica y desarrollo de perfiles especializados.

Únete a nuestro programa de talento →. Nuestra industria conectada necesita exactamente este tipo de puentes entre aula y fábrica.

La entrada Claves de la Jornada FP Ciberseguridad OT 2026 se publicó primero en InprOTech.

]]>La entrada InprOTech despliega el nuevo Laboratorio y Centro Demostrador de Ciberseguridad Industrial de la Xunta de Galicia. se publicó primero en InprOTech.

]]>VIGO, 5 de marzo de 2026. InprOTech ha sido la empresa adjudicataria por la Xunta de Galicia, a través de AMTEGA, del contrato para el suministro, despliegue y prestación de servicios del Laboratorio y Centro Demostrador de Ciberseguridad Industrial de Galicia, una infraestructura estratégica que forma parte de una iniciativa conjunta de la Xunta de Galicia compuesta por dos laboratorios y centros demostradores complementarios en el ámbito de la ciberseguridad.

Esta iniciativa se enmarca en el proyecto RETECH – Redes Territoriales de Especialización Tecnológica, y se desarrolla en colaboración con el Instituto Nacional de Ciberseguridad (INCIBE), entidad dependiente del Ministerio para la Transformación Digital y de la Función Pública, a través de la Secretaría de Estado de Digitalización e Inteligencia Artificial, consolidando así una apuesta coordinada de la Xunta de Galicia por el fortalecimiento de las capacidades autonómicas en ciberseguridad.

El nuevo laboratorio supondrá un salto cualitativo en ciberseguridad industrial con la creación de una de las infraestructuras más avanzadas del sur de Europa, reforzando las capacidades de Galicia en este ámbito y actuando de manera complementaria al segundo laboratorio impulsado por la Xunta de Galicia dentro del mismo programa RETECH. En conjunto, ambos laboratorios conforman un ecosistema integrado que proporcionará a empresas, administraciones y agentes tecnológicos un entorno avanzado para la experimentación, formación, validación y demostración de soluciones destinadas a proteger entornos productivos y sistemas de control industrial (OT/ICS).

Además, el centro contribuirá al aumento de la competitividad internacional de la industria gallega, ofreciendo un espacio donde validar soluciones antes de su salida al mercado, favoreciendo la atracción de talento especializado y reforzando el posicionamiento de Galicia como referente en ciberseguridad industrial dentro del marco de los laboratorios complementarios de la Xunta de Galicia.

Estas iniciativas se realizarán en el marco de los fondos del Plan de Recuperación, Transformación y Resiliencia, financiadas por la Unión Europea – NextGenerationEU, a través de INCIBE.

Un entorno de pruebas real para la Industria 4.0

La propuesta de InprOTech destacó por su alto nivel de especialización técnica y por la creación de un entorno de pruebas real, que permitirá a Galicia situarse a la vanguardia en laboratorios de ciberseguridad orientados a la Industria 4.0, en coordinación con el resto de las infraestructuras complementarias impulsadas por la Xunta de Galicia en el marco del programa RETECH.

El nuevo centro es una infraestructura crítica real, diseñada para reproducir con fidelidad escenarios industriales de alto valor estratégico para la Comunidad Autónoma, reforzando el carácter demostrador y experimental de esta red de laboratorios complementarios de la Xunta de Galicia.

Siete maquetas industriales

Se desplegarán escenarios físicos que replican diferentes sectores industriales estratégicos de la economía gallega, integrando maquetas del ciclo del agua, generación y distribución de energía, alimentación, manufactura para automoción o sector naval.

Estas maquetas permitirán simular procesos reales y analizar el impacto de ciberincidentes en entornos controlados. Entre los ejercicios que podrán realizarse destacan, de forma comprensible para cualquier público:

- Simulación de ataques que podrían paralizar líneas productivas.

- Evaluación del impacto de incidentes en sistemas de control.

- Formación práctica ante fallos operativos o interrupciones de procesos.

Capacidades híbridas: físico + virtual

El laboratorio combinará entornos físicos con plataformas de simulación multiusuario y capacidades remotas para equipos externos, permitiendo una flexibilidad única.

Esto facilitará evaluar riesgos, entrenar a profesionales y ejecutar pruebas avanzadas sin afectar a entornos productivos reales, reforzando la complementariedad con el resto de los centros demostradores de la Xunta de Galicia integrados en RETECH.

Tecnologías de vanguardia

El centro integrará soluciones líderes del mercado para:

- monitorización de tráfico OT,

- detección de activos y anomalías,

- cortafuegos industriales,

- auditoría y análisis de vulnerabilidades,

- correlación de eventos,

- y herramientas avanzadas de respuesta ante incidentes.

Servicios de alto valor para la industria gallega

Más allá del diseño y despliegue del laboratorio, InprOTech asumirá también su explotación, ofreciendo servicios orientados a fomentar la resiliencia, madurez y capacitación de la industria gallega.

La operación del laboratorio permitirá generar un flujo continuo de conocimiento, formar a nuevos especialistas OT y acompañar a empresas en su evolución en ciberseguridad, contribuyendo de forma coordinada a los objetivos globales de la red de laboratorios complementarios de la Xunta de Galicia, desarrollados en colaboración con INCIBE.

InprOTech: experiencia, especialización y compromiso

InprOTech contribuirá al proyecto con un equipo técnico cualificado y con experiencia en tecnologías OT/ICS, apostando por una aproximación colaborativa en un proyecto gallego concebido para dar respuesta a las necesidades de la industria de Galicia. La iniciativa combina capacidades de alto valor añadido en ciberseguridad con la realidad del tejido industrial gallego, con el objetivo de impulsar una mejora progresiva y sostenible de la ciberseguridad industrial, apoyar a sectores con distintos niveles de madurez y contribuir al desarrollo y la capacitación de talento especializado en la comunidad.

“La adjudicación de este proyecto supone un paso importante para InprOTech y refuerza nuestro trabajo en el ámbito de la ciberseguridad industrial y los sistemas OT. Nuestra experiencia nos permite afrontar este encargo con responsabilidad y una visión orientada a aportar valor real al ecosistema gallego”, declara el CEO y fundador de la empresa, Iago Fortes Caramés. “Desde InprOTech trabajamos desde este instante para estar a la altura del compromiso adquirido y para contribuir, desde nuestra experiencia, al fortalecimiento de las capacidades industriales y tecnológicas soberanas desde Galicia para el mundo”.

Esta publicación es parte de una iniciativa financiada por la Unión Europea – NextGenerationEU y el Plan de Recuperación, Transformación y Resiliencia (PRTR), a través de INCIBE.

Contacto:

José A. Cascallana | Coordinador Laboratorio IC

+ 34 886 113 106 [email protected]

La entrada InprOTech despliega el nuevo Laboratorio y Centro Demostrador de Ciberseguridad Industrial de la Xunta de Galicia. se publicó primero en InprOTech.

]]>La entrada TAPs vs Port Mirroring se publicó primero en InprOTech.

]]>Para proteger entornos industriales es fundamental recolectar y observar el tráfico de red. En este contexto, InprOTech Guardian, nuestra solución de monitorización de redes industriales en tiempo real, permite analizazr le tráfgico de redes industriales de forma continua y no intrusivb, dfacilitando la detección temprana de anomalías, comportramientos no autorizados, fallos operativos y posibles indicdentes de ciberseguridad, además de aportar vicsibilidad sobre activos conectados, vulnerabilidades de los servicios desplegados, y patrones normales de comunicación. Para adaptrarse a distintos entornos y requisitos operativos, InprOTech Guardian3 puede recolectar el tráfico utilizando dos tecnologías disponibles en la industria: el Port Mirroring (tambén conocido como SPAN, Switched Port Analyzer) y los TAPs (Test Access Points)4.

Este artículo hace un resumen sobre qué son, cómo funcionan, sus ventajas e inconvenientes, y cuál es más adecuado según el contexto industrial.

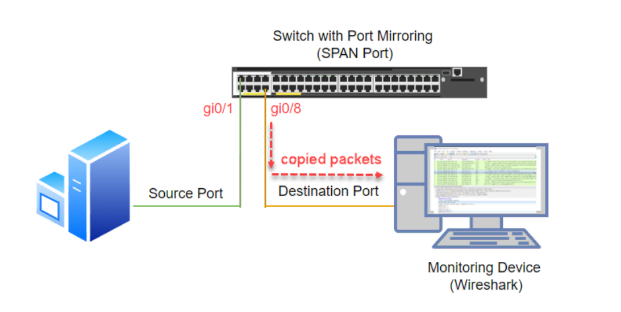

Port Mirroring – SPAN

Port Mirroring es una tecnología presente en muchos switches y dispositivos de red que permite replicar el tráfico de uno o varios puertos o VLANs hacia otro puerto, el denominado puerto espejo, donde puede ser analizado.

Típicamente, un administrador indica el/los puertos origen que se quieren a duplicar y un puerto destino, desde donde se podrá leer el tráfico. Hoy en día es una funcionalidad básica que se puede configurar ágilmente desde los clientes web de gestión del switch. Algunos fabricantes incluyen también opciones para filtrar el tráfico antes de su salida, y también opciones más avanzadas como el RSPAN (Remote SPAN, es decir, la duplicación de tráfico de un switch de la red a otro)5.

Ventajas de Port Mirroring

- Costo bajo: no requiere hardware adicional aparte del switch.

- Flexible: puedes seleccionar múltiples puertos o VLANs.

- Configuración remota: se puede cambiar por software sin acceder físicamente a cables.

Desventajas de Port Mirroring

- Pérdida de paquetes: En situaciones de alto tráfico, el switch puede no copiar todo. Además, el espejo puede saturarse y descartar datos.

- Impacto en rendimiento del switch: Algunas implementaciones degradan el rendimiento del switch durante mirroring.

- Visibilidad limitada: No se puede ver tráfico que no atraviese el switch. No captura tráfico físico entre dispositivos que no pasan por los puertos reflejados.

TAPs (Test Access Point)

Los taps tienen una larga historia desde la invención del telégrafo, y una definición general como un pequeño dispositivo que se puede acoplar a un dispositivo de comunicación como un teléfono para escuchar las comunicaciones de forma secreta. Sin embargo, en el mundo de las telecomunicaciones y la ciberseguridad, esta definición se ha focalizado a aquella pieza de hardware físico que se inserta en un enlace de red para dividir el flujo de tráfico y enviar una copia exacta a una herramienta de análisis, sin interferir con el tráfico original. En este proceso de redifinición, su nombre se ha transformado en el acrónimo de Test Access Point6.

Desde la aparición de estos primeros TAPs de red, la tecnología de comunicaciones ha evolucionado de forma significativa: las velocidades se han incrementado, han surgido nuevos protocolos y la fibra óptica de alta velocidad se han convertido en el estándar.

Paralelamente, las organizaciones necesitan desplegar cada vez más herramientas de seguridad y monitorización para proteger sus activos digitales, garantizar la continuidad del servicio y mejorar la experiencia de los usuarios.

Tipos de TAPs

Como resultado, la tecnología de TAPs de red también ha evolucionado, y hoy ofrece múltiples modos de funcionamiento que deben tenerse en cuenta a la hora de diseñar una arquitectura de conectividad fiable y resiliente7. Funcionalmente, se pueden clasificar en:

- Breakout “Normal” TAPs: La copia y envío de tráfico a las herramientas de monitorización tiene alta prioridad para asegurar que no haya pérdida de paquetes.

- Filtering TAPs: Establece reglas de filtrado del tráfico antes de que llegue a las herramientas de monitorización

- Aggregation TAPs: Une tráfico de diferentes fuentes.

- Replication TAPs: Crea varias copias de los datos de tráfico, de forma que varios dispositivos pueden realizar lecturas desde varios puntos de la red

- Bypass TAPs: Evita que dispositivos en la red produzcan caídas de la red en caso de error o de necesitar una parada para realizar actualizaciones.

- Media Changing TAPs: Asegura la compatibilidad entre redes y dispositivos conectados ante cambios y mejoras en la tecnología aplicada.

Ventajas de los TAPs

- Captura completa del tráfico: No hay pérdida de paquetes por saturación del dispositivo de captura. Se obtienen tramas físicas exactas, incluidas colisiones o errores.

- No afecta al rendimiento de la red: Al ser pasivo, no introduce latencia ni altera el tráfico.

- Mayor fiabilidad: es una solución más atractiva para monitorizaciones industriales críticas, ya que como se mencionó anteriormente, existen TAPs que mantienen la conectividad incluso si pierden alimentación (by-pass).

- Visibilidad profunda: Permite capturar tráfico que no pasa por switches inteligentes o VLANs complicadas.

Desventajas de los TAPs

- Costo: Son dispositivos físicos adicionales que dependiendo de la instalación pueden llegar a ser caro si se despliegan en muchos enlaces.

- Instalación física: Requiere acceso a cableado y posibles paradas de servicio breves.

- Gestión y expertise: Se requiere planificación de puertos de monitorización y análisios. Además, comparado con la activación del port mirroring, requiere un nivel de conocimientos sobre los diferentes tipos y modelos que en muchas ocasiones los tienen solo los fabricantes y asociados.

Resumen

En resumen, tanto los TAPs como el port mirroring permiten obtener visibilidad del tráfico en redes industriales, pero responden a necesidades y contextos distintos. El port mirroring destaca por su facilidad de despliegue y bajo coste, al apoyarse en las capacidades del propio switch, lo que lo hace adecuado para entornos con menor volumen de tráfico o para análisis puntuales; sin embargo, su dependencia del rendimiento del equipo de red puede provocar pérdidas de paquetes y una visibilidad incompleta en escenarios exigentes. Los TAPs, por el contrario, ofrecen una captura pasiva, continua y fiel del tráfico, sin impactar en la red ni en los dispositivos de producción, lo que los convierte en la opción más robusta y fiable para entornos industriales críticos donde la disponibilidad y la precisión del análisis son prioritarias. En la práctica, la elección entre uno u otro —o incluso su uso combinado— depende del equilibrio deseado entre coste, facilidad de implantación y nivel de visibilidad requerido.

Ambos métodos son utilizados por InprOTech Guardian para capturar pasivamente el tráfico industrial para realizar todas las tareas de monitorización y análisis necesarias para prevenir, mitigar y estudiar posibles problemas y ataques.

Referencias

[1] https://www.incibe.es/en/incibe-cert/blog/itot-convergence

[2] Security of IT/OT Convergence: Design and Implementation Challenges. B. Zahran et al.: https://arxiv.org/pdf/2302.09426

[3] https://inprotech.es/guardian/

[4] https://learn.microsoft.com/en-us/azure/defender-for-iot/organizations/best-practices/traffic-mirroring-methods

[5] SPAN (y RSAN) es terminología de CISCO, los primeros en incorporar port mirroring en sus switches.

[6] Técnicamente, estaríamos hablando de un retroacrónimo: https://es.wikipedia.org/wiki/Retroacr%C3%B3nimo

[7] https://www.garlandtechnology.com/wpi-network-taps-101

La entrada TAPs vs Port Mirroring se publicó primero en InprOTech.

]]>La entrada Protege y optimiza tu red con OPNsense se publicó primero en InprOTech.

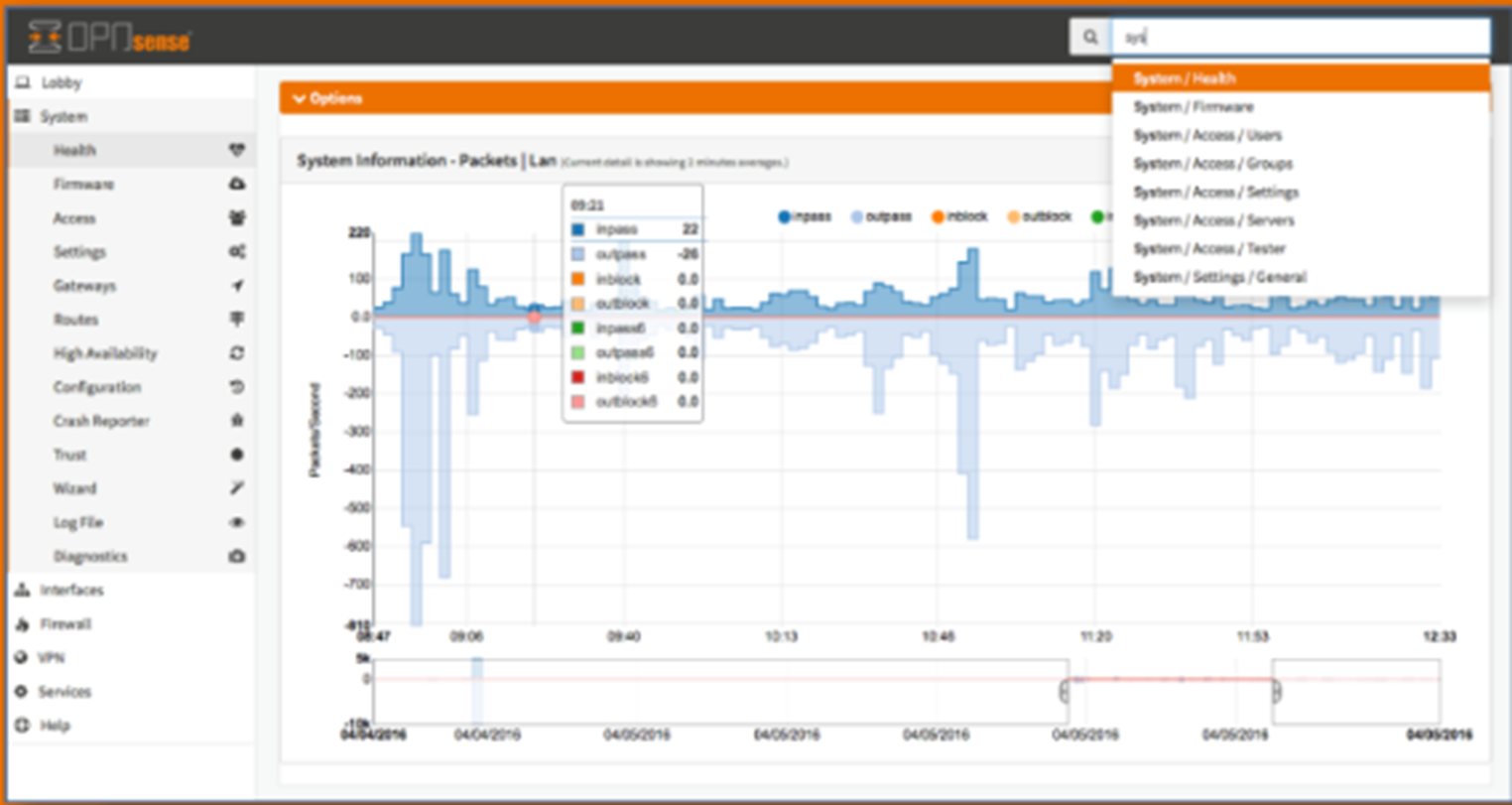

]]>La protección debe ser accesible para todos, sin importar el tamaño o el presupuesto de la infraestructura. En este artículo exploraremos OPNsense, un firewall de código abierto que ofrece seguridad avanzada y flexibilidad.

Además, veremos cómo InprOTech GUARDIAN se integra con los diferentes cortafuegos para ofrecer un servicio de ciberseguridad óptimo, especialmente en entornos industriales.

Historia y origen

OPNsense nació en enero de 2015 como un fork de pfSense, que a su vez desciende del proyecto m0n0wall. La motivación principal de esta separación fue contar con una base de código más clara, una comunidad de desarrollo más abierta y una licencia BSD que ofreciera mayor flexibilidad. Desde sus inicios, el proyecto se ha mantenido como una iniciativa abierta en la que colaboran usuarios y desarrolladores de todo el mundo, con el respaldo de la empresa Deciso, que además fabrica hardware optimizado para OPNsense y ofrece soporte profesional. El ritmo de desarrollo es constante: se publican dos versiones mayores al año, complementadas con actualizaciones quincenales de seguridad. OPNsense Business Edition está cualif en el CPSTIC (Catálogo de Productos y Servicios de Seguridad TIC) para su uso conforme al ENS en versiones específicas evaluadas por el CCN. Con este modelo, el proyecto combina evolución sostenida y garantías verificables para entornos públicos y privados.

Arquitectura y componentes

La fortaleza de OPNsense no solo reside en su interfaz intuitiva, sino también en la arquitectura sólida sobre la que está construido. Estos son algunos de los fundamentos y de los módulos que le dan vida:

Base del sistema

OPNsense se apoya en FreeBSD, un sistema operativo robusto y maduro, ampliamente reconocido en el mundo de las redes, heredando estabilidad, rendimiento y un ecosistema de utilidades muy probado.

Su diseño sigue una lógica modular, donde cada componente cumple un rol específico y puede ser extendido o actualizado. Su licencia BSD refuerza el carácter abierto del proyecto, permitiendo que tanto empresas como usuarios independientes contribuyan y reutilicen el código.

Interfaces de red y roles

La flexibilidad en el manejo de interfaces es otro de sus puntos fuertes. OPNsense soporta IPv4 e IPv6 y permite definir diferentes roles de red:

- WAN: conexión hacia internet.

- LAN: red interna de usuarios.

- DMZ: zona intermedia para servidores públicos.

- VLANs: segmentación de redes mediante etiquetas 802.1Q

Además, admite configuraciones avanzadas como multi-WAN, o el uso de puentes transparentes.

Módulos internos clave

OPNsense está formado por una serie de subsistemas que cubren gran parte de las necesidades de seguridad y gestión de redes:

- Firewall: que rastrea conexiones activas para aplicar reglas.

- NAT: esencial para la conexión de múltiples equipos a internet con una sola IP pública.

- VPNs: que facilitan la interconexión segura entre sedes y usuarios remotos.

- IDS/IPS: para inspección profunda del tráfico.

- QoS / traffic shaping: que prioriza o limita el tráfico según necesidades del negocio.

- Alta disponibilidad: asegurando continuidad en caso de fallo de hardware.

- Sistemas de registro y monitorización: esenciales para auditoría y diagnóstico.

Extensibilidad y plugins

OPNsense ofrece un repositorio de plugins que amplían su alcance. También dispone de una API, lo que facilita la integración con herramientas externas y la automatización de tareas.

Ventajas de OPNsense

OPNsense tiene fortalezas que lo convierten en una alternativa muy atractiva frente a otros firewalls

- Código abierto y licencia BSD

- Actualizaciones frecuentes

- Interfaz moderna y fácil de usar

- Comunidad activa

- Sistema de plugins

- Funciones avanzadas

- Flexibilidad de despliegue

- Cualificado en CPSTIC para su uso conforme al ENS

Limitaciones y desventajas

Como todas las tecnologías, también tiene ciertas desventajas que conviene conocer antes de adoptarlo en un entorno de producción:

- Escalabilidad limitada en cargas muy altas

- Compatibilidad de hardware

- Curva de aprendizaje

- Documentación incompleta en casos avanzados

- La cualificación CPSTIC no es genérica, solo para versiones específicas

- Potencial falta de soporte o continuidad por no tener un fabricante que lo respalde

InprOTech GUARDIAN

InprOTech GUARDIAN es una tecnología de ciberseguridad diseñada específicamente para proteger redes industriales y entornos de producción. Su valor reside en la monitorización continua del tráfico, combinando diferentes tecnologías (reglas estáticas, IDS, algoritmos de IA y honeypots), lo cual le permite aprender del tráfico de la red, detectar anomalías y posibles amenazas en tiempo real, identificar vulnerabilidades, e inventariar los activos de la red.

Más allá de la detección, GUARDIAN incorpora capacidad de bloqueo activo, lo que le permite integrarse con firewalls, como OPNsense y soluciones de otros fabricantes, para responder ante la detección de conexiones contra IPs externas maliciosas (ya sean origen o destino de las comunicaciones). Esta integración puede operar en distintos modos: desde la simple notificación, hasta el bloqueo manual o totalmente automático de las direcciones sospechosas.

Recursos

[1] https://docs.opnsense.org/index.html

[2] https://www.pfsense.org/

[3] https://m0n0.ch/wall/index.php

[5] https://ccnadesdecero.es/opnsense-vs-pfsense/

[6] https://www.rootsolutions.com.ar/opnsense-firewall-utm-opensource-cuenta/

[7] https://backsec.net/opnsense-que-es/

[8] https://inprotech.es/guardian/

[9] https://cpstic.ccn.cni.es/es/catalogo-productos-servicios-stic/377-opnsense-business-edition25-4

[10] https://ens.ccn.cni.es/es/

La entrada Protege y optimiza tu red con OPNsense se publicó primero en InprOTech.

]]>La entrada Opiniones de los clientes de InprOTech en 2025 se publicó primero en InprOTech.

]]>Este ejercicio no solo nos permite medir resultados, sino también identificar cómo evoluciona el sector, qué retos emergen en fábricas, plantas y entornos críticos, y de qué manera podemos acompañar mejor a cada organización.

Un nivel de satisfacción que nos impulsa

La transformación digital industrial avanza rápidamente, y con ella las expectativas en materia de seguridad. En este contexto, nuestros clientes han valorado su satisfacción general con InprOTech, en una escala del 1 al 10.

El resultado obtenido ha sido de un 9,33 sobre 10, una cifra que demuestra que nuestra especialización en entornos OT sigue siendo un diferencial significativo.

Junto a esta valoración global, también solicitamos una medición más detallada de diferentes aspectos del servicio:

- Capacidad de respuesta ante incidencias.

- Cumplimiento de plazos y compromisos.

- Profesionalidad y preparación técnica del equipo.

- Flexibilidad y adaptación a las necesidades cambiantes.

- Calidad y utilidad de las soluciones propuestas.

La satisfacción específica media obtenida este año ha alcanzado 4,46 sobre 5, reflejando que nuestro enfoque práctico y orientado a la operación encaja con las necesidades reales del sector.

Recomendación y confianza: el NPS de InprOTech

En un entorno tan sensible como el industrial, la confianza es clave. Por eso medimos la disposición de nuestros clientes a recomendarnos mediante el indicador Net Promoter Score (NPS).

En 2025, InprOTech ha alcanzado un NPS de 83, un valor que pone de manifiesto la solidez de las relaciones que construimos y la percepción de que nuestra labor aporta seguridad y tranquilidad en operaciones críticas. Esta cifra nos anima a seguir fortaleciendo nuestro papel como socio estratégico para plantas y entornos OT.

InprOTech, partner de confianza en ciberseguridad industrial

Los resultados obtenidos este año nos motivan a continuar evolucionando junto a nuestros clientes, reforzando nuestro conocimiento en tecnologías industriales emergentes y ampliando nuestras capacidades para adelantarnos a los riesgos que puedan afectar al sector.

Seguiremos trabajando de la mano de cada organización para garantizar que sus procesos se mantienen seguros, resilientes y preparados para los desafíos que vienen.

Por último, agradecemos sinceramente a todas las personas que han participado en esta edición por compartir sus opiniones. ¡Vuestros comentarios son esenciales para continuar creciendo y aportando valor en el ámbito de la ciberseguridad industrial!

La entrada Opiniones de los clientes de InprOTech en 2025 se publicó primero en InprOTech.

]]>La entrada Caso de Éxito: Inventariado y monitorización continua en Adhex Tech Tapes se publicó primero en InprOTech.

]]>Adhex Tech Tapes es una filial de Adhex Technologies creada en julio de 2001 y especializada en el desarrollo de actividades vinculadas a la fabricación de soluciones adhesivas y de protección (estanqueidad, acústica, térmica y superficie) para el sector de automoción (OEMs y Tier1).

Actualmente, cuenta con el certificado de calidad IATF16949, además de certificaciones ISO 14001, ISO 45001 y CCAP (Marcado para China). La planta de producción en Porriño (España) está reconocida como proveedor Q1 para Ford y nivel A para el Grupo VW, y realiza actividades sostenibles y respetuosas con el medio ambiente.

EL RETO

Adhex identificó una necesidad crítica: la falta de visibilidad sobre los dispositivos conectados a su red industrial, especialmente en lo que respecta a redes inalámbricas como Bluetooth y WiFi. Esta carencia apuntaba a la ausencia de un inventario de activos completo y actualizado, lo que generaba incertidumbre y preocupación en el equipo técnico.

La principal consecuencia de este escenario era una mayor exposición frente a amenazas de ciberseguridad. La presencia de dispositivos obsoletos, desconocidos o no monitorizados podía suponer riesgos ocultos, vulnerabilidades críticas y dificultades para implementar medidas preventivas eficaces. Además, Adhex necesitaba mejorar la supervisión de la red OT, como parte de su estrategia de refuerzo de seguridad industrial.

SOLUCIÓN INPROTECH

Para dar respuesta a estas necesidades, desde InprOTech desplegamos nuestra solución InprOTech Guardian, una plataforma avanzada para el inventariado automático de activos, la detección de vulnerabilidades y la generación de alertas de seguridad en tiempo real. Esta solución ofrece visibilidad completa de los dispositivos conectados a las redes industriales, incluso aquellos presentes en entornos inalámbricos.

Adicionalmente, se integró un monitor con Guardian, permitiendo al equipo técnico de Adhex consultar de forma sencilla y centralizada el estado de su red industrial en cualquier momento desde su sala IT.

Antes de nuestra intervención, el cliente no contaba con un sistema automatizado ni actualizado para la gestión de activos ni para el monitoreo constante de su red OT. Esto dificultaba la detección proactiva de amenazas y aumentaba la dependencia de revisiones manuales, poco eficientes en entornos de producción y totalmente ineficaces para la detección temprana de ciberataques.

La solución implementada por InprOTech corrigió estas deficiencias al permitir una visualización dinámica del mapa de red, una detección automática de dispositivos desconocidos, y la identificación proactiva de vulnerabilidades. Durante la fase de despliegue, se detectaron incluso dispositivos conectados no monitorizados y activos expuestos que no estaban correctamente fortificados, cuestiones que el cliente no tenía identificadas previamente y que pudieron resolverse con rapidez.

RESULTADOS

La implementación de InprOTech Guardian en Adhex permitió alcanzar los siguientes beneficios:

- Visibilidad completa y actualizada del entorno OT, incluyendo redes inalámbricas.

- Inventariado automático de activos conectados, reduciendo la incertidumbre previa.

- Detección y corrección de vulnerabilidades críticas, aumentando la seguridad de la planta.

- Panel de red interactivo y mapa visual que facilita el control y supervisión del entorno.

- Mejora en la toma de decisiones y en la gestión de la seguridad industrial.

- Reducción del riesgo de intrusión o mal funcionamiento debido a dispositivos no controlados.

- Detección temprana de anomalías, permitiendo una actuación más rápida ante cualquier incidente de ciberseguridad.

TESTIMONIO ADHEX

“Gracias a esta herramienta, hemos logrado identificar vulnerabilidades previamente desconocidas en la infraestructura OT, lo que ha permitido una intervención y actuación temprana. Uno de los logros más destacables ha sido la detección de dispositivos conectados a la red que no estaban siendo monitoreados y dispositivos expuestos que no estaban correctamente fortificados.

A través del análisis de la red OT proporcionado por GUARDIAN, hemos podido obtener una visibilidad completa de los dispositivos OT conectados, mejorar la segmentación de la misma y reforzar las medidas preventivas, lo que facilita una gestión más eficaz de la seguridad.”

La entrada Caso de Éxito: Inventariado y monitorización continua en Adhex Tech Tapes se publicó primero en InprOTech.

]]>La entrada Análisis forense en entornos OT se publicó primero en InprOTech.

]]>A diferencia del forense tradicional en IT, este ámbito presenta retos únicos que requieren metodologías específicas, herramientas especializadas y un enfoque cuidadoso para no afectar la producción ni la seguridad física.

En este artículo exploraremos qué es el análisis forense en entornos OT, su importancia y desafíos, y cómo InprOTech GUARDIAN puede convertirse en un aliado clave para realizarlo de manera efectiva y fortalecer la ciberseguridad industrial.

¿Qué es y en qué consiste?

El análisis forense es un proceso metódico que busca investigar incidentes de ciberseguridad para descubrir qué ocurrió, cómo sucedió y cuándo, quién estuvo involucrado y qué impacto tuvo.

Consiste en la recolección, preservación y análisis de evidencias digitales procedentes de equipos y redes industriales. El objetivo es reconstruir la secuencia de eventos de un incidente, identificar vulnerabilidades explotadas y determinar el origen del ataque, todo ello sin interrumpir la operación del sistema.

El análisis forense en entornos industriales persigue varios objetivos clave:

- Determinar el origen y alcance del incidente

- Identificar debilidades y proponer mejoras en la seguridad

- Reunir evidencias válidas que puedan usarse en procesos legales o regulatorios

- Fortalecer la ciber resiliencia, aprendiendo de cada incidente para mejorar la respuesta futura.

¿Por qué es necesario?

Los sistemas industriales forman la columna vertebral de sectores críticos como la energía, el agua, el transporte y la fabricación. Un fallo en estos entornos puede tener consecuencias graves: desde interrupciones en la producción hasta impactos económicos, daños medioambientales o incluso riesgos para la seguridad física de las personas.

Por eso, contar con procesos de análisis forense no es solo una buena práctica, sino una necesidad estratégica que permite:

Resolver problemas de forma eficaz

Cuando ocurre un incidente, es fundamental descubrir la causa exacta. El análisis forense permite identificar si se trata de un error técnico, un fallo humano o un ataque cibernético. Esto permite aplicar soluciones precisas y rápidas, reduciendo el tiempo de inactividad y el impacto en la operación

Aprender de los errores

Cada incidente es una oportunidad para mejorar. El análisis forense ayuda a documentar lo ocurrido y comprender el origen del problema, generando conocimiento que puede utilizarse para reforzar procedimientos, ajustar configuraciones y prevenir futuros incidentes similares

Fortalecer la seguridad y la capacitación

El proceso forense no solo protege los sistemas, sino que también contribuye a formar a los equipos humanos.

Al compartir hallazgos y lecciones aprendidas, se incrementa la cultura de ciberseguridad, haciendo que operadores y técnicos sean más conscientes de los riesgos y más eficaces en la detección y respuesta a incidentes.

Garantizar la continuidad y confianza

En sectores donde la disponibilidad es crítica, la confianza en la operación es fundamental. Un análisis forense bien ejecutado proporciona evidencias sólidas que respaldan decisiones estratégicas y demuestran a clientes, socios y autoridades que se está gestionando la seguridad de forma responsable y profesional.

Retos y aspectos importantes

Los sistemas OT suelen estar diseñados para garantizar la continuidad operativa, no necesariamente la seguridad, lo que genera retos únicos que deben considerarse durante la investigación:

Arquitecturas poco conocidas

Muchos entornos industriales utilizan infraestructuras antiguas o personalizadas, con dispositivos que pueden tener más de 20 años en operación.

Estas arquitecturas suelen carecer de documentación actualizada, lo que dificulta entender cómo están interconectados los sistemas y dónde pueden encontrarse evidencias.

Esto exige al equipo forense trabajo de investigación previo, entrevistas con el personal de planta y un conocimiento profundo de los procesos industriales.

Dificultad en la recopilación de información

Los dispositivos industriales, como PLCs, RTUs o HMIs, no siempre registran eventos de forma detallada o utilizan formatos propietarios difíciles de interpretar. Además, detener un equipo para extraer evidencias no siempre es posible, ya que podría interrumpir la producción o incluso poner en riesgo la seguridad física.

Esto obliga a buscar métodos de recolección no invasivos, como capturas de tráfico de red o análisis en paralelo mediante réplicas de sistemas.

Cadena de custodia

En un entorno industrial, las evidencias recolectadas pueden tener valor legal.

Por ello, es esencial seguir una cadena de custodia estricta, documentando quién accede a la evidencia, cómo se transporta y cómo se almacena.

Esto garantiza que la información se mantenga íntegra y pueda ser presentada ante autoridades o auditorías.

Participación de proveedores

En muchos casos, los sistemas y equipos industriales son gestionados por proveedores externos que poseen información crítica, como configuraciones, firmware o claves propietarias.

Esto significa que el proceso forense puede requerir coordinación y acuerdos de confidencialidad, lo que puede retrasar la investigación si no existe una relación clara previamente establecida.

Orden de volatilidad

Durante la recolección de evidencias, es importante seguir un orden de volatilidad, es decir, priorizar la captura de datos que se pierden más rápido (por ejemplo, la memoria RAM).

Si no se respeta este orden, se corre el riesgo de perder información clave para reconstruir el incidente.

Orden de evidencias

Además de la volatilidad, es necesario establecer un orden lógico de extracción y análisis que minimice el impacto en el sistema y facilite la interpretación posterior.

Esto implica planificar qué equipos se revisarán primero, cómo se nombrarán y almacenarán las evidencias, y qué herramientas se utilizarán en cada fase para mantener la consistencia y trazabilidad.

Fases de un análisis forense

Un análisis forense se planifica en fases, y cada una de ellas debe respetar cadena de custodia y orden de volatilidad.

Identificación de activos

Es necesario saber qué hay, dónde está y que criticidad tiene.

- Determinar el inventario por niveles.

- Recopilar topología, versiones, configuraciones, contactos de proveedores, etc.

- Fijar puntos de observación seguros como ports mirrorings, TAPs, etc.

El objetivo de esta fase es conocer en profundidad los activos de la red y el contexto de cada uno.

Detección de anomalías

Es clave localizar indicios de compromiso sin interrumpir la producción.

- Detectar alertas, fallos inusuales, paradas, cambios no autorizados.

- Revisión de logs y configuraciones de dispositivos clave.

- Análisis de red con capturas pasivas para detectar posibles comportamientos atípicos, nuevas conexiones, escaneos, cambios de puerto, etc.

- Verificación de tiempos (NTP/PTP) para asegurar correlación temporal.

El objetivo es inventariar eventos sospechosos, priorizarlos y poder determinar una línea temporal de sucesos.

Estudio de la amenaza

Durante esta etapa se realiza un análisis detallado de las evidencias recogidas, correlacionando técnicas, tácticas y procedimientos (TTPs) utilizados por el atacante. El objetivo principal es confirmar las hipótesis planteadas, validar los escenarios de riesgo identificados y detectar las vulnerabilidades explotadas.

Además, se extraen lecciones aprendidas que deben integrarse en los procesos internos de la organización, tanto a nivel técnico como en los programas de formación y capacitación del personal. Esto permite reforzar la postura defensiva y evitar la repetición de incidentes similares en el futuro.

Elaboración de informe

Es importante documentar con rigor todo el proceso. La estructura recomendada es:

- Resumen ejecutivo: explicar de forma clara y breve que es lo que ocurrió, que impacto tuvo y que decisiones se tomaron

- Cronología y alcance: determinar una línea temporal que muestre como se desarrolló el suceso y que sistemas se vieron afectados.

- Evidencias e Indicadores (IoC): detallar qué evidencias se recogieron, cómo y dónde. Incluyendo controles de integridad y cadena de custodia para que sean válidas legalmente. Enumerar los indicadores de compromiso encontrados como archivos sospechosos, direcciones IP, etc.

- Análisis técnico: describir las tácticas y técnicas (TTPs) usadas por el atacante, explicando cómo se produjo y se desarrolló el ataque.

- Recomendaciones: proporcionar acciones concretas para contención, erradicación del ataque, recuperación y prevención.

- Anexos: proporcionar material de soporte que sirvan como respaldo para otros analistas. Capturas, hashes, scripts, configuraciones, etc.

- Remediación y prevención: en esta última fase, el objetivo es recuperar con seguridad y reducir la probabilidad/impacto futuro.

-

- Contener de forma segura y coordinada los dispositivos/procesos afectados.

- Erradicar y recuperar con pruebas suficientemente exhaustivas y controladas para garantizar la correcta recuperación del servicio.

- Tomar las medidas preventivas que se consideren necesarias en base al conocimiento obtenido

- Formar al equipo, actualizar planes, playbooks, etc.

Técnicas de análisis

Para investigar incidentes en sistemas industriales se utilizan diferentes técnicas, cada una enfocada en un tipo específico de evidencia. Estas herramientas permiten recopilar información valiosa sin interrumpir la operación, siempre respetando la cadena de custodia y el orden de volatilidad.

Análisis forense de red

Capturar y analizar tráfico de red para identificar el origen, destino y contenido de las comunicaciones

Análisis forense de memoria

Capturar el contenido de la memoria volátil de un dispositivo en un momento específico. Ayuda a descubrir procesos ocultos, malware en ejecución y datos temporales que no quedan almacenados en el disco

Análisis forense de equipos

Revisar la unidad de almacenamiento y otros elementos del sistema, como registros y procesos activos. Es ideal para detectar archivos eliminados, modificados o camuflados

Análisis de malware

Técnicas de ingeniería inversa para comprender el comportamiento y capacidades de un software malicioso que ha afectado el entorno industrial

Análisis de logs

Recopilar y correlacionar registros provenientes de distintas fuentes, como PLCs, servidores SCADA o firewalls, para reconstruir la secuencia de eventos y detectar actividades sospechosas

InprOTech GUARDIAN

InprOTech GUARDIAN es una tecnología de ciberseguridad diseñada específicamente para proteger redes industriales y entornos de producción. Su funcionamiento se basa en la monitorización y análisis continuo del tráfico de red, utilizando una combinación de reglas estáticas, un IDS, inteligencia artificial y honeypots. Esto le permite aprender el comportamiento normal de la red, detectar anomalías en tiempo real, identificar vulnerabilidades en los dispositivos e inventariar automáticamente los activos de la red.

Gracias a estas capacidades, Guardian no solo ayuda a prevenir ataques y fallos, sino que también se convierte en una fuente de información esencial durante un análisis forense. Al recopilar y correlacionar datos de eventos y comunicaciones industriales, ofrece un histórico que permite reconstruir incidentes, confirmar hipótesis y apoyar la toma de decisiones en la respuesta y mejora de la ciberseguridad OT.

Conclusión

El análisis forense en entornos OT es esencial para comprender el origen y el impacto de los incidentes, permitiendo aprender de ellos y reforzar la seguridad industrial. Sin embargo, este proceso depende de la calidad y disponibilidad de los datos recopilados durante y antes del ataque.

En este contexto, InprOTech GUARDIAN se posiciona como un aliado estratégico, ya que proporciona visibilidad continua y precisa de la red OT.

Recursos

[1] El análisis forense en un entorno de automatización industrial – Centro de Ciberseguridad Industrial

[2] Guía de acceso seguro a los dispositivos de campo

[3] Análisis Forense en Sistemas de Control Industrial – Centro de Ciberseguridad Industrial

[5] CyberOTworld: Análisis Forense en entornos OT tras un Ciberataque (I)

[6] https://inprotech.es/importancia-de-la-formacion-y-concienciacion-en-ciberseguridad-ot/

La entrada Análisis forense en entornos OT se publicó primero en InprOTech.

]]>La entrada El grupo Inprosec, patrocinador estratégico en el V Encontro Ciber.gal 2025 se publicó primero en InprOTech.

]]>Como patrocinador estratégico, El Grupo Inprosec reafirmó su compromiso con la ciberseguridad, participando en diversas actividades técnicas, divulgativas y de sensibilización a lo largo de las tres jornadas del evento.

Presentación del Laboratorio y Centro Demostrador de Ciberseguridad Industrial

El jueves 6 de noviembre, nuestro Director de Desarrollo de Negocio, Pedro Estévez, intervino en la sesión dedicada a los laboratorios y centros demostradores de ciberseguridad impulsados por la Xunta de Galicia, presentada por la AMTEGA.

Durante su participación, Pedro presentó el ambicioso proyecto del Laboratorio y Centro Demostrador de Ciberseguridad Industrial asignado a InprOTech, concebido como una pieza clave del nuevo ecosistema gallego de ciberseguridad.

Este centro se enmarca en la red de laboratorios que la Xunta tiene previsto poner en marcha a comienzos de 2026, dentro del proyecto del Centro de Excelencia en Ciberseguridad de Galicia (CECIGA), cuyo propósito es impulsar los servicios avanzados en ciberseguridad, la formación especializada, la validación de productos y la investigación aplicada.

El laboratorio de InprOTech se centrará específicamente en entornos industriales y de OT y será un espacio donde experimentar, demostrar y formar sobre soluciones reales de ciberseguridad industrial: desde detección de amenazas, simulación de ataques, hasta validación de contramedidas adaptadas a entornos de operación industrial.

Demostrador del proyecto POSEIDON: innovación aplicada al Ciclo Integral del Agua

Durante los días 5 y 6 de noviembre, en la sala 10 del evento estuvo habilitada una maqueta de nuestro proyecto POSEIDON junto a TECDESOFT. Este demostrador ejemplifica y adelanta la visión práctica que tiene InprOTech sobre el Laboratorio de Ciberseguridad Industrial, anticipando una de las maquetas que estarán presentes en este futuro espacio.

A través de POSEIDON, los asistentes pudieron conocer cómo integramos la gestión de los sistemas instrumentados y procesos del Ciclo Integral del Agua con la supervisión de eventos de ciberseguridad asociados, mostrando casos de uso reales sobre la protección de infraestructuras esenciales.

La ciberseguridad empieza en las personas: “El factor humano como primera línea de defensa”

Ese mismo día, nuestro Cybersecurity Manager, Antonio Cebreiro, ofreció una charla titulada “Factor Humano: La primera línea de defensa”, en la que destacó la importancia de la concienciación, la formación continua y la cultura de ciberseguridad como elementos clave para proteger a las organizaciones frente a las amenazas actuales.

Una ponencia que subrayó que la tecnología, por sí sola, no basta sin un equipo humano preparado y comprometido, y que, además, sirvió para adelantar uno de los servicios estrella de nuestro nuevo porfolio de servicios de Seguridad de la Información de Inprosec.

Igualdad y seguridad digital: construyendo espacios libres de violencia de género

El 7 de noviembre, y como última actividad del V Encontro Ciber.gal, nuestra KAM Paula Marcelino moderó el panel “Igualdad y seguridad en la red: Construyendo espacios digitales libres de violencia de género”, patrocinado por Inprosec.

En el debate participaron:

- Pilar Vila, vocal del Colegio Profesional de Ingeniería en Informática de Galicia.

- Roberto Barba, Director General de la D.X. de Lucha contra la Violencia de Género de la Consellería de Política Social e Igualdad, Xunta de Galicia.

- Inés Amor, responsable del Gabinete de Prensa de la Jefatura Superior de Policía de Galicia (Policía Nacional).

Una iniciativa que refleja el compromiso del Grupo Inprosec con la igualdad, la educación digital y la responsabilidad social, contribuyendo a la creación de entornos digitales más seguros e inclusivos para toda la ciudadanía.

Comprometidos con una ciberseguridad más cercana, colaborativa y humana

Nuestra participación en el V Encontro Ciber.gal refuerza la vocación del Grupo Inprosec por impulsar la ciberseguridad y la innovación tecnológica en Galicia, así como por acercar la ciberseguridad a las personas y a las organizaciones.

El proyecto de nuestro Laboratorio y Centro Demostrador de Ciberseguridad Industrial es un paso clave en este camino y marcará un antes y un después en cómo entendemos la protección de los entornos OT e industriales en Galicia. Os animamos a estar atentos a nuestro blog y a nuestras redes sociales, donde pronto compartiremos más información sobre el laboratorio.

Por último, queremos agradecer a la AMTEGA, a la Xunta de Galicia, a los organizadores y colaboradores del V Encontro Ciber.gal y, por supuesto, a todas las personas que se acercaron a nuestras actividades durante estos tres días por su interés, confianza y apoyo. ¡Nos vemos el año que viene!

La entrada El grupo Inprosec, patrocinador estratégico en el V Encontro Ciber.gal 2025 se publicó primero en InprOTech.

]]>La entrada Resumen 19ENISE se publicó primero en InprOTech.

]]>A lo largo de las tres jornadas, nuestro equipo compartió con clientes, partners, asistentes y responsables públicos nuestras líneas de trabajo en Seguridad de la Información.

Entre los principales hitos de nuestra participación destacan:

- Reencuentros y nuevas conexiones a lo largo del evento, tanto con viejos conocidos como con nuevas personas muy interesantes.

- Demos y casos de uso centrados en la protección de procesos críticos, detección temprana de amenazas y orquestación de respuestas.

- Intercambio de tendencias sobre regulación, ciberresiliencia y madurez de controles, con foco en la normativa NIS2.

Esta edición de ENISE nos deja un balance muy positivo: mayor visibilidad de marca y nuevas oportunidades comerciales, con un volumen mayor al del año pasado, reflejado también por el propio crecimiento del evento el cual ha reunido en esta ocasión a aproximadamente 4.000 asistentes presenciales y 2.000 telemáticos.

Además, el día 16 a las 10:00, Pedro Estévez, Business Developer Director de InprOTech, ofreció desde el Speakers Corner del evento una charla sobre InprOTech Guardian, en la que presentó cómo la solución ayuda a vigilar, detectar y responder ante riesgos en entornos OT. La sesión contó con una notable asistencia, con múltiples personas acercándose a conocer la propuesta y plantear preguntas sobre casos reales.

Por último, desde el Grupo Inprosec queremos agradecer a INCIBE por la organización y a todas las personas que se acercaron a nuestro espacio para conocer nuestras soluciones.

Si quieres ampliar información o solicitar una reunión o diagnóstico, contáctanos. ¡Estaremos encantados de ayudarte a fortalecer la seguridad de tu organización!

La entrada Resumen 19ENISE se publicó primero en InprOTech.

]]>La entrada MQTT en entornos OT: comunicación eficiente y amenazas emergentes se publicó primero en InprOTech.

]]>Sin embargo, esta flexibilidad tiene un coste: la mayoría de las implementaciones MQTT carecen de mecanismos de seguridad por defecto. Esto puede convertirlo en un vector de ataque si no se aplica una estrategia de ciberseguridad adecuada.

MQTT en entornos industriales

MQTT sigue una arquitectura publish/subscribe, donde los dispositivos (clientes) publican o se suscriben a mensajes identificados por un ‘topic’. Un broker MQTT central gestiona la distribución de esos mensajes entre los dispositivos conectados.

Ventajas para redes OT:

- Comunicación eficiente y sin estado

- Bajo consumo de ancho de banda

- Soporte configurable de QoS (calidad de servicio)

- Ideal para sensores distribuidos, gateways IIoT o controladores conectados a redes inalámbricas o móviles

Arquitectura típica y casos de uso

Escenario común en plantas industriales:

- Los sensores publican valores como plant1/temperature/zone3

- Un SCADA o panel de control se suscribe a esos topics

- Un broker interno distribuye los mensajes, incluso entre nodos remotos o en la nube

Usos comunes:

- Monitorización ambiental (temperatura, humedad, CO₂)

- Telemetría de activos industriales móviles

- Control remoto de actuadores mediante topics como plant1/valve1/close

Riesgos y vectores de ataque

Aunque MQTT puede coexistir de forma estable en redes OT, la mayoría de los brokers y dispositivos MQTT industriales se instalan con configuraciones mínimas de seguridad. Esto implica riesgos graves:

- Topics públicos permiten a los atacantes espiar toda la red

- Sin autenticación permite acceso anónimo o contraseñas por defecto

- Mensajes sin cifrar (sin TLS) facilitan la intercepción de datos

- Inyección de comandos a través de topics de control puede causar acciones no deseadas

- Persistencia maliciosa mediante mensajes retenidos o QoS alto puede prolongar los ataques

Simulación y explotación de MQTT

Un atacante podría suscribirse a ‘#’, recibir datos de sensores y publicar comandos en topics críticos, provocando paradas no autorizadas de equipos.

En entornos controlados, es posible simular ataques reales contra brokers MQTT con herramientas como:

- MQTT Explorer

- mosquitto_sub/mosquitto_pub

- Metasploit

- Wireshark

Un atacante podría suscribirse a ‘#’, recibir datos de sensores y publicar comandos en topics críticos, causando paradas no autorizadas de equipos.

Buenas prácticas de ciberseguridad OT con MQTT

Para reducir los riesgos asociados a MQTT en entornos OT, recomendamos las siguientes medidas:

- Aislamiento del broker en una red segmentada

- Autenticación fuerte de clientes

- Uso obligatorio de TLS

- Filtrado de topics mediante ACLs

- Monitorización continua del tráfico MQTT

- Despliegue de honeypots MQTT para detección de amenazas

- Registro y auditoría de eventos y accesos

Conclusión

MQTT es una herramienta potente para mejorar la eficiencia operativa, pero en entornos OT su implementación debe hacerse con especial precaución. Su simplicidad y flexibilidad no deben eclipsar los riesgos implicados si no se acompaña de una estrategia de seguridad adecuada. Herramientas como InprOTech Guardian permiten monitorizar e identificar comportamientos anómalos en redes industriales, facilitando la integración segura de protocolos como MQTT dentro de arquitecturas OT resilientes y controladas.

Referencias

- MQTT.org. Especificación MQTT Versión 5.0.

- OWASP MQTT Security Assessment Cheat Sheet.

- Eclipse Mosquitto – Un broker MQTT de código abierto.

- Rapid7 – Metasploit Framework.

La entrada MQTT en entornos OT: comunicación eficiente y amenazas emergentes se publicó primero en InprOTech.

]]>