Previously the network operators intentionally did bother with encryption. This pushed network operators to use it. The world got more secure.

While better than nothing, this encryption was proprietary. The public could not audit it. Historically when the algorithm was not disclosed it was often found to be weak (such as A5/1 in GSM).

In 2023 Midnight Blue released their fantastic work on reverse engineering the TETRA encryption algorithms. They published an implementation of TEA1-4 and also found deliberate weakening of the TEA1 protocol.

So at the turn of 2025/2026 i have released an experimental version of my software which can monitor encrypted calls on a TETRA network. This is of course only if you know the encryption keys (see below on how to obtain them). Also i added support for the reduced keys for TEA1. And also released software to recover the reduced key from on-air traffic.

Hope this will further push operators to step up their security.

Installation and use

The installation is the same as in case of mainline telive and companion software.

Install the telive software from here: GitHub – sq5bpf/telive-2: Tetra live monitor – experimental version using the script in scripts/install_telive.sh . best use a cleanly installed Debian 12.

Try it with an rtl-sdr dongle on an unencrypted network (just like you would use regulat telive), verify that it works with a 1 channel receiver.

Using it to decrypt calls

First of all ask the owner of the network for permission before doing anything with it.

Ask the network owner to give you the encryption key.

This can be tricky because often the key is generated in a keyloader device, which is then used to load it onto base stations and radios. The key never leaves the device in plaintext form.

Please search online forums for info how to obtain this key. A key can be manually entered into the keyloader and then loaded onto the devices.

See below for how to test TEA1 weakness.

Make a backup of sample_keyfile. Edit it to add the network parameters and key.

Start receiver1udp again and see of calls are being decrypted.

Testing TEA1 weakness

As always ask the network owner for permission.

For testing TEA1 weakness, please ask the network owner to temporarily change the encryption to TEA1 (because for sure it is using a stronger algorithm, the vulnerabilities are publicly known since 2023).

I have released TEAtime – software which can be used to recover the short 32 bit key. The process is described in detail in the TEAtime software README.md. Remember to always test the recovered key with a few more candidates in verify mode to see if it is really correct.

Enter the network parameters and recovered key (12345678 in this example) into test_keyfile. For key_num use the CCK ID in from the receiver output (42 in this example, but often it’s 0). Example sample_keyfile:

network mcc 0123 mnc 1337 ksg_type 1 security_class 2 key mcc 0123 mnc 1337 addr 00000000 key_type 16 key_num 42 key 12345678000000000000

Run receiver1udp again and see if audio is being heard from telive.

FAQ

Do I have to get permission from the network operator?

Probably yes. Please obey the laws of the country you are in. Also please provide your findings to the network operator and point them to this software so that they can audit their network.

Is my network using TEA1?

Probably no. TEA1 has been deliberately weakened, and the exact details are known since 2023. Competent network operators have upgraded long ago.

You can try to run TEAtime in crack mod on key recovery candidates. And then run it with the recovered key in verify mode on a few more candidates. If the keystream xor ciphertext value is the same, then it may be a TEA1 key.

What encryption is my network using?

Unfortunately this is hard to tell. The network doesn’t transmit this info.

In short:

- if you can get it to decrypt, then the algorithm and parameters are ok

- If it is a goverment network in the EU it should be using TEA2

- If is some other network, it should be migrated to TEA3 or TEA4

Does it run on xxxx (something other that debian 12)?

Probably not without some tweaking, but i will try to add support for other distributions in the future.

I don’t know how to compile/run this?

This is aimed at experienced users only. In the future i might write some better documentation.

So why was this released?

It was released to get feedback from users who are already proficient with linux, telive and tetra, and preferably are testing this on their own network (which they can reconfigure to test different scenarios).

How can I help?

If you own tetra equipment, them please set up a TEA1 network, generate some test traffic in it (voice and SDS), record the bitstream and publish it (anonymously if you want). This way it can be used as test data.

If you find this description unclear, please email me how to improve it.

We are using TEA1, you are undermining out security!

No, you are undermining it. The information about TEA1 weaknesses was released publicly in 2023, this software is released 2.5 years later.

If you did know this, you were knowingly putting your users at risk, also by providing them with a false sense of security.

If you did not know this, then you are not doing cybersecurity due diligence properly. This info was in TCCA and vendor recommendations, conferences, even public media covered this. By skipping due diligence you were knowingly putting your users at risk.

]]>Zamiast implementować emulację jakiegoś serwisu można po prostu przekierować połączenie z powrotem do IP atakującego na ten sam port z którego on się do nas próbuje połączyć, usiąść wygodnie i obserwować jak atakujący atakuje sam siebie

Więcej informacji tu:

Youpot

Dostępne moduły mają bardzo szerokie filtry pasmowe odbiornika, przez co odbiór może być zakłócony przez silne sygały pozapasmowe. Można je wyfiltrować za pomocą prostego filtru z metalowej puszki na cukierki (tzw puszka Altoids) i pare kawałków kabla koncentrycznego semirigid. Konstrukcja bazuje na filtrze na 901MHz publikacji W1GHZ Altoids Tin Filters, ale przestrojonego trochę niżej.

Konstrukcja

Najpier proszę przeczytać orginalny opis W1GHZ, tak konstrukcja jest bardzo podobna.

Filtr jest zbudowany w stalowej puszcze po cukierkach o wymiarach bardzo podobnych do pudełek od cukierków Altoids (57x91mm wewnątrz, wysokość 21mm).

Rezonatory zostały wykonane z 53mm kabla semirigid: z odcinka 55mm zostało odcięte 2mm aby uzyskać dostęp do żyły środkowej aby można ją było wyciągnąć z kabla. Żyła środkowa została wyprowadzona na zewnątrz obudowy przez otwory 1.5mm.

Osie rezonatorów są 17mm od siebie i około 8-10mm od doły puszki.

Wejście i wyjście jest podłączone do rezonatorów 11mm od masy za pomocą gniazd SMA.

Pudełko zostało dokładnie oczyszczone z resztek kalafonii za pomocą izopropanolu, zalutowane i zestrojone za pomocą delikatnego przesuwania żył środkowych, jednocześnie przeginając je aby dotykały obudowy. Po zestojeniu filtra żyły zostały przylutowane na stałe do onudowy.

Results

Na 868MHz filtr ma tłumienie fali odbitej -20.9dB (SWR 1:1.2) i wnosi -0.63dB tłumienia. To tłumienie jest niższe niż podane przez autora publikacji na której się wzorowałem.

Częstotliwości markerów na poniższych wykresach:

1. 868MHz 2. 853MHz 3. 901MHz 4. 808MHz 5. 934MHz

Pomiary zostały wykonane za pomocą NanoVNA v2, skalibrowanego tuż przed wykonaniem pomiarów.

VY 73 DE

Jacek / SQ5BPF

]]>Zobaczmy więc co można zmodyfikować w tym radiu.

Poniższe modyfikacje są do uSDX+ (uSDX plus) z napisem Ver 3.0 na płycie, ale inne wersje uSDX powinny być modyfikowalne w podobny sposób.

Dodanie R23

uSDX ma pusty pad SMD oznaczony R23. Trzeba przylutować tam rezystor 100k. Ten rezystor rozładowuje kondensator który jest częścią filtra dolnoprepustowego, który ustala polaryzację bramki we wzmacniaczu końcowym w klasie E. Przylutowanie tego rezystora powoduje że kontrola mocy staje się płynniejsza, co poprawia trochę jakość SSB.

Uwaga: po modyfikacji zwykle trzeba ustawić trochę wyższą wartość PA Bias.

Modyfikacja C24

Kondenstor C24 jest podłączony do linii MOSI procesora, która jest również używana podczas jego programowania. Wiele opisów mówi że należy go odłączyć podczas programowania procesora przez ISP albo w ogóle.

Nie powinniśmy go wylutować ponieważ idzie do zewnętrznej linii (gniazdo PA). Ale możemy wlutować ten kondensator 10nF pionowo i przylutować pętlę z drutu do masy. Ta pętla będzie w razie czego bardzo łatwa do odlutowania i przylutowania z powrotemm.

Okazuje się że programator usbasp którego używam ma na tyle niską impedancję wyjściową że programowanie nie jest problemem nawet z wlutowanym kondensatorem, ale możę się to przydać przy innych programatorach.

Poprawienie ekranowania – podłączenie masy do obudowy

uSDX+ jest w ładnej obudowanie z anodyzowanego aluminium. Niestety tlenek aluminium nie przewodzi prądu, więc obudowa tak naprawdę nie do końca jest ekranem ponieważ nie jest do niego podłączona masa urządzenia. Być może nie jest to aż taki problem, transceiver (tr)uSDX jest w plastikowej obudowie i też jakoś działa. Ale skoro mamy już taką porządną obudowę, wypada podłączyć ją do masy.

Należy usunąć soldermaskę na masie w okolicy tranzystorów PA i w okolicy gniazda BNC, tak aby można było przylutować tam mosiężną blaszkę która będzie miałą styk z obudową.Blaszkę należy tak wygiąć aby miała dobry styk z obudową.

W miejscu gdzie blaszki dotykają obudowy należy zeszlifować warstwę tleku aż do gołego metalu.

Dodanie miernika SWR i monitorowania parametrów końcówki mocy

Obie modyfikacje są pokazane tu:

Dodanie pomiaru SWR w chińskim transceiverze uSDX+

Pomiar zasilania końcówki mocy modułem z INA219 w chińskim transceiverze USDX+

Przykład działania obu modyfikacji:

Zestrojenie obwodów wyjściowych uSDX

Wzmacniacze w klasie E muszą być zestrojone na najwyższą sprawność. Ta sprawność może być albo wprost pokazywana na wyświetlaczu radia jeśli została zrobiona modyfikacja z modułem INA219, albo można ją policzyć ręcznie na podstawie pomiaru mocy i prądu zewnętrznymi miernikami:

– Podłącz zewnętrzny miernik mocy do uSDX

– Zmierz prąd przy odbiorze, zwykle to około 40-50mA (nazwiemy ten parametr Irx)

– Nadaj nośną na CW

– Zmierz prąd podczas nadawania (nazwiemy ten parametr Itx). Załóżmy że prąd doprowadzony do PA w czasie nadawania to Itx-Irx

– Oblicz moc doprowadzoną do PA Pinput=Uzasilania*(Itx-Irx), gdzie Uzasilania to napięcie zasilania końcówki (Uzasilania może być napięciem zasilacza, albo w przypadku uSDX+ to napięcie zasilacza-0.7V, 0.7V to spadek na diodzie krzemowej przez którą podłączony jest zasilacz)

– Sprawość to Poutput/Pinput*100% (gdzie Poutput to moc wyjściowa).

Nie ma znaczenia czy sprawność jest obliczona ręcznie czy po prostu pokazana przez urządzenie (co polecam), chcemy zestroić końcóœkę na najwyższą sprawność na każdym paśmie na częstotliwości w śrosku zakresu który będziemy najczęściej używać (np środek pasma, albo początek pasma jeśli używamy głównie CW).

Procedura strojenia:

– Ustaw zasilanie na 12V

– Zmieniaj częstotliwość co 100kHz w górę/dół od częstotliwości na której chcemy mieć najwyższą sprawność

– Jeśli sprawność spada ze zwiększaniem częstotliwości, należy zwiększyć incukcyjność podłączoną do drenu tranzystora PA dla tego pasma. Jeśli sprawność spada ze zmniejszaniem częstotliwości to należy tą indukcyjność zmniejszyć. Indukcyjność zmieniamy sciskając zwoje (zwiększenie) lub rozkładając je bardziej róœnomiernie (zmniejszenie)

Najłatwiej jest wykonać tą procedurę jeśli sprawność widzimy na wyświetlaczu ponieważ nie wymaga to wielokrotnego liczenia dla każdego pasma.

W moum egzemplarzu uSDX+ udało się zwiększyć sprawność powyżej 0% dla każdego pasma, więcej na niższych pasmach. Na niektórych pasmach sprawność jest około 90%.

Zwiększenie mocy przez wymianę tranzystora wyjściowego

Moc wyjściowa zależy od użytego tranzostora w PA. To są niektóre z możliwości:

– 3 * BS170 – najczęściej stosowany. Kiedyś naprawiałem (tr)uSDX z uszkodzonymi tranzostorami w PA, więc nie są one bezwzględnie odporne na złe traktowanie

– IRLML2060 – dobry (i bardzo mały) tranzystor, ale tylko jeśli obwody wyjściowe są poprawnie zestrojone na częstotliwość pracy. Niestety często psuje się przy niedopasowaniu, szczególnie przy pracy terenowej gdzie czasem mamy wysokie SWR anteny. Zobacz SV9/SQ5BPF z uSDX część 2

– IRF510/IRF520/IRF530 – te tranzystory mają bardzo dużą pojemność bramki, więc średnio nadają się do pracy w klasie E, szczególnie na wyższych pasmach.

– IRLL110 – dobrałem ten tranzystor patrząc na Pmax and Idmax. Srednio działa na wyższych pasmach, ale działa świetnie na 20m i niżej. Pewnie działał byi na wyższych pasmach ale nie miałem wtedy miernika sprawności w radiu i ciężko było mi to zestroić

– FDT86256 – wygląda na świetny tranzystor. Maksymalny dopuszczalny prąd i moc są większe niż dla 3xBS170. Przy odpowiednim zestrojeniu pewnie jest to najlepszy tranzystor.

Chciałbyś więcej modyfikacji do innej wersji uSDX?

Nie mogę publikować modyfikacji do wersji uSDX innych niż sam posiadam. Jeśli masz niepotrzebny uSDX, możesz mi go przekazać. Nawet zepsuty egzemplarz będzie ok jeśli jest łatwo naprawialny (np uszkodzona końcówka mocy). Jeśli miałbyś takie radio do przekazania, wyślij mi maila na [email protected]

]]>Ja mam transceiver uSDX+ z chin. Spróbujmy w nim zrobić to samo co wjest w (tr)uSDX i dodajmy do niego układ pomiaru prądu/napięcia/mocy wejściowej końcówki mocy oparty o moduł z układem INA219. Ta przeróbka powinna dać się zastosować do innych transceiverów opartych o USDX.

UWAGA: żeby zrobić tą modyfikację trzeba mieć troche zdolości manualnych, umiejętność lutowania, podstawową znajomość elektroniki i wiedzieć jak skompilować firmware uSDX i potrafić je flashować przez 6-pinowe złącze ISP. Trzeba też najpierw zrobić modyfikację dodającą miernik SWR. Jeśli to problem, to lepiej po prostu kupić orginalny (tr)uSDX.

Użyjemy gotowej płytki z układem INA219, dostępnej od Adafruit i innych producentówe:

Podłączenie płytki jest proste:

– Należy znaleźć ścieżkę która prowadzi zasilanie do końcówki mocy, przeciąć ją, podłączyć VIN+ do części ścieżki po stronie zasilania, podłączyć VIN- do do części ścieżki po stronie końcówki mocy

– Należy podłączyć płytkę do szyny I2C procesora ATmega328P: PC4 do SDA, PC5 do SCL

– Podłączyć GND do masy, podłączyć Vcc do +5V. Uwaga: to zwiększy napięcie na szynie o około 0.13V (1.4V*1k/(1k+10k)), tak mała wartość nie jest problemem.

Transceiver uSDX+ ma te sygnały dostępne z dołu płytki, dla innych konstrukcji trzeba je samemu znaleźć albo poprowadzić przewody na drugą stronę płytki.

Zbliżenie:

Płytka z INA219 jest na tyle cienka że można ją zamontować z dołu płyty uSDX+:

Modyfikacja oprogramowania

Dodałem obsługę INA219 do firmware uSDX. Moje zmiany zostały przyjęte do orginalnego repozytorium uSDX: https://github.com/threeme3/usdx można też użyć mojego repozytorium, które może mieć dodatkowe funkcjonalności poprawki (lub błędy) które nie zostały dodane do orginalnego firmware: https://github.com/sq5bpf/usdx

Należy odkomentować (usunąć // przed #define) linijkę #define SWR_METER 1 i linijkę #define INA219_POWER_METER 1 w pliku usdx_settings.h file , oraz zakomentować funkcjonalność CAT i DIAG, ewentualnie zrobić jakieś dodatkowe zmiany wedle własnego uznania, potem skompilować firmware w Arduino IDE. Jeśli nie ma błędów, należy załadować firmware do mikrokontrolera przez 6-pinowe złącze ISP na płycie uSDX+ (ja używam do tego programatora kompatybilnego z usbasp). Po załadowaniu firmware należy zrobić reset do ustawień fabrycznych, jeśli radio tego samo nie zrobiło by itself.

Kalibracja

Ustawienia kalibracji w pliku usdx_settings.h pasują do mojego transceivera, można je poprawić aby miernik pokazywał bardziej wiarygodny pomiar.

Po załadowaniu nowego firmware należy zrobić reset do ustawień fabrycznych (jeśli radio tego samo nie zrobiło), zmienić pozycję menu 1.13 SWR Meter na FWD-SWR, zmienić tryb na CW i nadać ciągłą nośną z podłączonym sztucznym obciążeniem i miernikiem mocy. Wyświetlacz powinien pokazać moc padającą i SWR:

Należy zmienić ustawienie menu 1.14 Cal. power tak aby wyświetlacz pokazywał taką samą moc wyjściową jak miernik mocy. Najlepiej zrobić to na wyższych pasmach.

Należy rozłączyć połączenie pomiędzy VIN+ i zasilaniem i włączyć w to miejsce amperomierz. Zmienić ustawienie menu 1.13 SWR Meter na I-U-P (prąd/napięcie/moc wejściowa końcówki mocy) and włączyć nadawanie.

Zmienić ustawienie menu 1.15 Cal. current tak aby wyświatlacz pokazywał taki sam prąd jak zewnętrzny miernik:

Powyższe zdjęcie pokazuje moc wejściową końcówki mocy 3.35W, prąd 439mA i napięcie końcówki 11.37V.

Zmienić ustawienie many 1.13 SWR Meter na PWR-EFF. To włączy pokazywanie mocy wyjściowej i sprawności końcówki mocy ( 100% * moc wyjściowa/moc wejściowa końcówki).

Używanie układu pomiaru parametrów końcówki

Do normalnego użytkowania najlepiej ustawić opcję menu 1.13 SWR Meter na FWD-SWR, co pokazuje moc wyjściową i SWR. Inne możliwości wyboru to PWR-EFF co pokazuje moc wyjściową i sprawność końcówki i I-U-P co pokazuje prąd/napięcie/moc wejściowa końcówki mocy (przydatne do oceny stanubaterii w terenie).

Odejmując moc wyjściową od mocy wejściowej końcówki otrzymujemy moc traconą w stopniu końcowym. Tranzystor BS170 ma dopuszczalną moc strat 830mW, a w końcówce mamy 3 tranzystory równolegle, więc jeśli moc tracona jest większa niż 2.49W (830mW*3) to przekroczyliśmy maksymalną dopuszalną moc strat i tranzystory mogą zostać szybko zniszczone.

Wzmacniacz w klasie E powinien być zestrojony na największą sprawność. W celu strojenia najłatwiej jest zmienić indukcyjność szeregową od strony końcówki (a nie drugą indukcyjność która jest elementem filtru dolnoprzepustowego i pułapki na 2 harmoniczną). Należy zmieniać częstotliwość co 100kHz w okolicy częstotliwości pracy i obserwować sprawność. Jeśli sprawność maleje ze zwiększaniem się częstotliwości to oznacza że ta indukcyjność jest zbyt mała i należy ją zwiększyć (przez przesunięcie zwojów tak aby były ciaśniej lub nawet dołożenie 1 zwoju). Jeśli sprawność maleje ze zmniejszaniem się częstotliwości to oznacza że ta indukcyjność jest zbyt duża i należy ją zmniejszyć (przez bardziej równe ułożenie zwojów na rdzeniu lub nawet usunięcie 1 zwoju).

Uwaga: uSDX+ i inne podobne 8-pasmowe transceivery nie mają osobnych obwodów na pasmo 12m. Nie należy stroić obwodów wyjściowych na tym paśmie.

VY 73

Jacek / SQ5BPF

]]>Ja mam transceiver uSDX+ z chin. Spróbujmy do niego też dodać pomiar SWR.

UWAGA: żeby zrobić tą modyfikację trzeba mieć troche zdolości manualnych, umiejętność lutowania, podstawową znajomość elektroniki i wiedzieć jak skompilować firmware uSDX i potrafić je flashować przez 6-pinowe złącze ISP. Jeśli to problem, to lepiej po prostu kupić orginalny (tr)uSDX.

Schematy (tr)uSDX są dostępne na stronie Manuela DL2MAN. Zastosowany jest standardowy mostek SWR w konfiguracji Stocktona , z tą drobną zmianą że mimo że transformator “prądowy” ma 1:7 zwojów, to transformator “napięciowy” ma 3:21 zwojów. Przekładnia w obu przypadkach jest taka sama, ale transformator “napięciowy” ma większą impedancję, więc mniej obciąża wyjście na dajnika. Całkiem sprytnie

Schemat mostka możemy wziąć ze schematu płytki nadajnika (tr)uSDX na wyższe pasma:

Sygnały FWD (napięcie mocy padającej) i RVS (napięcie fali odbitej) podłączone są do pinów ADC6 (FWD) i ADC7 (RVS) procesora. UWAGA: the piny są dostępne tylko w wersji SMD mikrokontrolera ATmega328P MCU, jeśli masz wersje DIL (np taka jak jest zastosowana w “kanapce DL2MAN”), to nie możesz zrobić tej modyfikacji.

Szczęśliwie mój uSDX+ , jak pewnie większość podobnych transceiverów opartych o uSDX budowanych w chinach, używa ATmega328P o obudowie SMD TQFP32.

Problemem jest znalezienie miejsca do instalacji mostka. W moim egzemplarzu uSDX+ jedyne rozsądne miejsce jest od spodu płytki obok gniazda BNC.

Najpierw należy przeciąć połączenie z gniazdem BNC:

Następnie nleży przewiercić scieżkę która szła do gniazda BNC za pomocą wiertła 1mm (lub mniejszego). Należy być bardzo ostrożnym aby ie przewiercić jakiejś potrzebnej ścieżki. Otwór należy zfazować wiertłem 3-4mm z obu stron płytki:

Od spodu płytki:

Następnie należy przewlec przez otwór kawałek przewodu typu Kynar i przylutować go do przewierconej ścieżki (do obu stron, ponieważ wiercenie najprawdopodobniej przecieło ją na pół).

Ten przewód Kynar-owy będzie 1-zwojowym uzwojeniem transformatora “prądowego” T1. Resztę mostka można zbudować na małym kawałku płytki uniwersalnej “na pajczynę”. Uwaga: użyłem 47k zamiast 68k w orginalnym schamcie.

Uwaga: dół transformatorów i mostka odizolowany jest za pomocą taśmy izolacyjnej przyklejonej do płytki. Po uruchomieniu zewnętrzna część mostka jest również przykryta taśmą izolacyjną.

Następnie trzeba znależć jakąś metodę na przeprowadzenie przewodów od mostka do mikrokontrolera. Najprościej jest wywiercić otwór 2mm w płytce:

Uwaga: wiercenie w płytce jest ryzykowne. Nie wiemy ile warstw ma ta płytka i możemy łatwo przewiercić jakąś niewidoczną z zewnątrz ścieżkę. Najbezpieczniej będzie nie robić tego co ja i poprowadzić przewody jakąś inną drogą.

Następnie należy przylutować dwa kondensatory SMD 10nF pomiędzy pinami ADC6 i ADC7 mikrokontrolera a masą i podłączyć wyprowadzenia mostka do wyprowadzeń ADC6 (FWD) i ADC7 (RVS):

Mostek SWR bezproblemowo mieści się z dołu płytki uSDX+ i zostaje jeszcze prześwit około 1mm do metalowej obudowy:

Modyfikacja oprogramowania

Orginalne firmware uSDX ma już wsparcie mostka SWR, dodałem do niego możliwość kalibracji pokazywanej mocy za pomocą pozycji “Cal. power” w menu. Moje zmiany zostały przyjęte do orginalnego repozytorium uSDX: https://github.com/threeme3/usdx można też użyć mojego repozytorium, które może mieć dodatkowe funkcjonalności poprawki (lub błędy) które nie zostały dodane do orginalnego firmware: https://github.com/sq5bpf/usdx

Należy odkomentować (usunąć // przed #define) linijkę #define SWR_METER 1 w pliku usdx_settings.h file , oraz zakomentować funkcjonalność CAT i DIAG, ewentualnie zrobić jakieś dodatkowe zmiany wedle własnego uznania, potem skompilować firmware w Arduino IDE. Jeśli nie ma błędów, należy załadować firmware do mikrokontrolera przez 6-pinowe złącze ISP na płycie uSDX+ (ja używam do tego programatora kompatybilnego z usbasp).

Po załadowaniu nowego firmware należy zrobić reset do ustawień fabrycznych (jeśli radio tego samo nie zrobiło), zmienić pozycję menu 1.13 SWR Meter na FWD-SWR, zmienić tryb na CW i nadać ciągłą nośną. Wyświetlacz powinien pokazać moc padającą i SWR:

Jeśli wyświetlacz pokazuje bardzo duży SWR na sztucznym obciążeniu (lub dopasowanej antenie) lub bardzo małą moc padającą, to trzeba zamienić końcami którekolwiek z czterech uzwojeń na rdzeniach FT37-43 (nie ma różnicy które, należy wybrać to do którego jest najłatwiejszy dostęp).

Jeśli posiasz miernik mocy i sztuczne obciążenie, można skalibrować odczyt mocy padającej ustawiając pozycję menu 1.14 Cal. power. Najlepiej zrobić to na wyższych pasmach.

Uwaga: nie biorę odpowiedzialności za cokolwiek się stanie w wyniku wykonania lub niewykonania tej zmany. Jak coś popsujesz to twój problem

VY 73

Jacek / SQ5BPF

]]>Z tego co wiem to jest jedyna próba zrobienia działającej repliki tego urządzenia, a nie tylko ładnie wyglądającego eksponatu.

Ponieważ jestem licencjonowanym krótkofalowcem (znak wywoławczy SQ5BPF), przeskalowałem wymiary urządzenia aby działało ono w paśmie krótkofalarskim 23cm (1240-1300MHz). Więcej informacji w moich artykułach dotyczących Great Seal Bug na tej stronie.

]]>

Wedle mojej wiedzy to jest jedyna opublikowana próba stworzenia działającej kopii Great Seal Bug. Strona https://www.vintagespycraft.com/ pokazuje etapy konstrukcji pięknie wyglądającego modelu, ale głównym założeniem było stworzenie ładnego eksponatu, a nie na jego uruchomieniu (polecam obejrzeć tą stronę i tak, tamten modem to dzieło sztuki).

W roku 1945 to była super tajna, ultra nowoczesna technologia wojskowa. Jej konstrukcja i uruchomienie wymagała specjalnych meteriałów i dostępu do tajnego sprzętu. Więc pytanie czy w roku 2022 można się pokusić o rekonstrukcję, posiadająć na to amatorski budżet? Na pewno nie.

Radioamatorzy mają długą historię dokonywania rzeczy “niemożliwych”, po części z powodu własnego sprytu, a po części z powodu własnej ignorancji (po prostu nie wiedzą że czegoś się nie da zrobić). Więc przynajmniej wypada spróbować

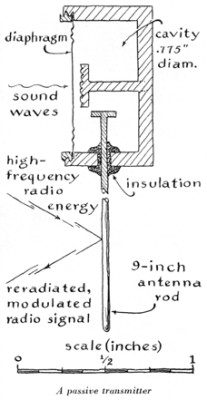

Konstrukcja podsłuchu “Great Seal Bug” opisana jest w sciśle tajnym dokumencie FBI “Drawing and Photographs. Russian Resonant Cavity Microphone” [1] z roku 1952, który został odtajniony w roku 2019 (po 67 latach):

Spróbuję użyć większość orginalnych założeń, ale nie będę próbował robić 100% kopii. Zamiast tego użyję powszechnie dostępnych materiałów i powszechnie dostępnych narzędzi. Konstrukcja powinna być możliwie tania, nawet jeśli trzeba będzie tym kosztem pogorszyć parametry urządzenia albo wygląd (tzn na pewno będzie brzydkie). Spróbuję też udokumentować moje błędy przy uruchamianiu.

Wybór częstotliwości pracy

Orginalnie urządzenie wykonane jest na częstotliwość 1700 MHz, która była wolna w roku 1945, ale teraz w tym paśmie jest uplink GSM DCS. Nadawanie tam byłoby piractwem radiowym, ale również wielką głupotą, ponieważ operatorzy telefonii komórkowej zapłacili duże pieniądze za możliwość nadawania w tym paśmiem, więc teraz aktywnie wyszukują i zwalczają w nim zakłócenia.

Na szczęście jestem licencjonowanym krótkofalowcem (mój znak wywoławczy to SQ5BPF), więc mogę legalnie używać pasma 23cm (1240-1300 MHz) dla moich eksperymentów. To dobry wybór, zrobiłem na to pasmo już trochę sprzętu, oraz w jego zakresie działa tani odbiornik na donglu rtl-sdr.

Jakbym nie miał licencji, to najprawdopodobniej próbowałbym użyć pasm ISM 868MHz albo 2.4GHz.

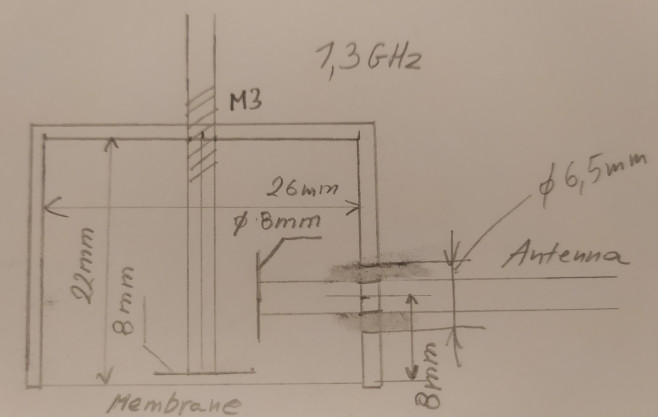

Wybrałem częstotliwość 1296MHz, więc każdy wymian należy pomnożyć przez 1700/1296 = 1.3

Poniższy brzydki rysunek pokazuje wstępnie przeliczone wymiary:

Wybór materiałów

Konstrukcja będzie używać nisko-stratnych materiałów: miedzi i mosiądzu.

Krótkofalowcy od dawna robią filtry mikrofalowe z miedzianych zaślepek do rur. Takie filtry są tanie, proste w wykonaniu, proste w strojeniu i wybaczają wiele błędów konstrukcyjnych. Wprowadził je w roku 1988 Roman Wesołowski DJ6EP (polski znak SO3EP, ex SP3GDQ). W internecie jest wiele przykladów konstrukcji takich filtrów (poszukać frazy “pipe cap filter”), niektóre przykłady tu:

https://www.wa5vjb.com/references/CheapMicrowaveFilters.pdf

http://w1ghz.org/filter/Pipe-cap_Filters_Revisited.pdf

Oczywiście ja też użyję zaślepki do rur.

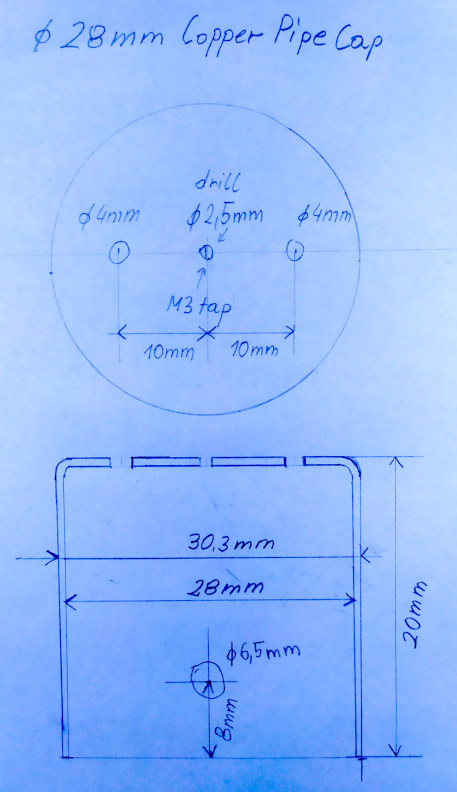

Najlepsza zaślepka jaką znalazłem to zaślepka 28,mm (na rury 1″). Te zaślepki mają wewnętrzną średnicę 28mm, zewnętrzną średnicę 30.3mm i głębokość 20mm:

Niestety już na etapie projektowania pokazuje się pare problemów (ale wszystkie do obejścia):

- Chcemy głębokość 22mm, a mamy tylko 20mm. Wydłużymy zaślepkę lutując na zewnętrznym obwodzie pasek z blachy mosiężnej.

- Nie mamy nic co by przytrzymywalo membranę i zapewniało dobre połączenie elektryczne na całym obwodzie. Do tego wykonamy konstrukcję z dwystronnego laminatu do produkcji płytek drykowanych.

- Potrzebny jest przepust dla anteny. Orginalnie był to specjalnie wykonany kawałek plastiku. A my wykonamy to z kawałka obustronnego laminatu FR4 do produkcji płytek.

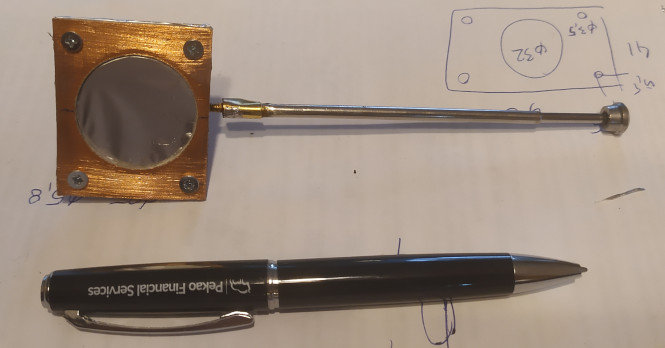

- Fajnie by było móc przetestować różne długości anteny. Użyjemy więc anteny teleskopowej.

- Nie mamy skad wziąć ultra cienką posrebrzoną membranę. Zamiast tego użyjemy spożywczej folii aluminiowej, najtańsze wersje są bardzo cienkie. To nie jest najlepszy wybór, ale najlepszy jaki miałem (lepsza by była np cienka folia miedziana, najlepiej posrebrzona).

Przygotowanie zaślepki

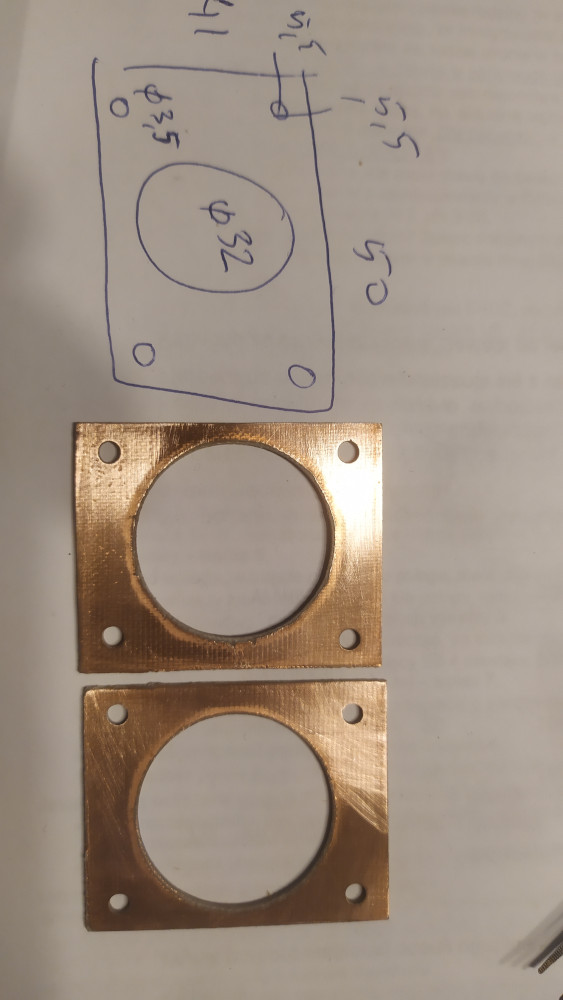

Poniżej rysunek jak wywiercic otwory w zaślepce:

Po wierceniu zaślepka została wyczyszczona wełną stalową i detergentem, a potem dokładnie wypłukana wodą.

Otwór 25mm w środku został nagwintowany M3. Potem wkręciłem w niego stalową śrubę M3 z mosiężną nakrętką, nakrętka została przylutowana do zewnętrznej części zaślepki. Stalowa śrubę wykręca się po lutowaniu. Wszelki lutowanie trzeba wykonać za pomocą lutownicy dużej mocy, ja użyłem lutownicy 300W.

Mocowanie anteny jest wykonane z prostokątnego kawałka oustronnego laminatu o wymiarach 10mm x 13mm, z otworem o średnicy 2.5mm w środku. Miedź wokół otwory z jednej strony płytki jest usunięta przez płytkie nawiercenie większym wiertłem.

Otwór 2.5mm gwintujemy M3. Potem wkręcamy śrubę stalową M3 z mosiężną nakrętką i lutujemy ją do laminatu.

Mocowanie anteny lutujemy następnie do otworu z boku zaślepki. Po lutowaniu nadmiar folii miedzianej na laminacie przy nakrętce usuwamy pilnikiem. Poniżej mocowanie anteny, wraz z testowym zamocowaniem reszty elementów. Należy się upewnic za pomocą omomierza czy nie ma zwarcia pomiędzy anteną z zaślepką.

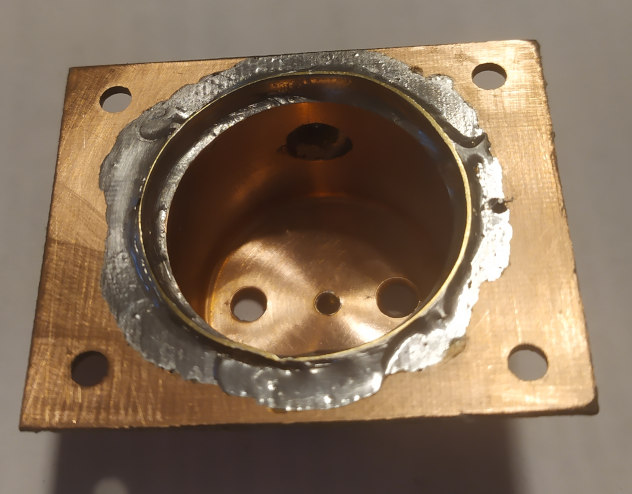

Lutujemy pasek szerokości 10mm z blachy mosiężnej grubości 0.3mm na zewnętrznej stronie zaślepki, tak aby wewnętrzna głębokość była równa 22mm (czyli 2mm więcej, ponieważ wewnętrzna głębokość zaślepki to 20mm). Pasek mosiężny ma prostokątne wycięcie, tak żeby nie zawadzał o mocowanie anteny. Powierzchnia pod mosiężnym paskiem powinna być przed lutowaniem pocynowana. Do lutowanianależy użyć lutownicy dużej mocy.

Nadmiar paska należy odciąć i wygładzić za pomocą pilnika, tak aby zewnętrzny obwód był kołem.

Następnie należy wykonać mocowanie membrany za pomocą dwóch prostokątnych kawałków laminatu dwustronnego, z otworami o średnicy 3,5mm, 5.5mm od krawędzi i dużym otworem 32mm pośrodku. Obydwie części powinny dokładnie do siebie pasować:

Następnie należy zainstalować zaślepkę w dużym otworze, tak żeby pasek mosiężny wystawał trochę ponad laminat (około 0.5-1mm). Potem należy przylutować mosiądz do miedzi na laminacie.

Należy przygotować dwa krążki z blachy mosiężnej o średnicy około 8-9mm i przylutować je do mosiężnych nakrętek M3:

Należy przylutować antenę teleskopową do mosiężnej śruby M3 o długości 40mm. Dokładna metoda będzie zależeć od posiadanej anteny, ja użyłem “przejściówki” w kawałka paska blachy mosiężnej wokół anteny i łba śruby.

Na tym etapie wszystkie części są gotowe. Trzeba usunąć nadmiar cyny za pomocą pilnika. Potem należy wszystko wyczyścić za pomocą wełny stalowej z detergenter, po czym umyć wszystko dokładnie wodą i potem spirytusem. Jeśli planujemy srebrzenie wewnętrznej części zaślepki, śrub i krążków mosiężnych, to można to zrobić na tym etapie. (a potem znów przemyć wodą i spirytusem).

Śruba do strojenia to mosiężna śruba M3 o długości 45mm. Zainstalowałem na niej dwie podkładki, sprężynę do długopisu i pare nakrętek na końcu.

Na nakrętkach na końcu można zamontować gałkę od potencjometru (wersja na wałek 6mm):

Należy złożyć wszystko w środku:

Teraz trzeba założyć membranę. Użyłem taniej folii aluminiowej spożywczej (zwykle im tańsza folia tym cieńsza), zamontowaną bardziej srebrną stroną do zaślepki. Trzeba zainstalować folię jak najrówniej się dam. Potem należy zamontować na folii drugi kawałek laminatu i skręcić śrubami M3.

Po złożeniu należy odciąć nadmiar folii z boku:

Gratulacje! Właśnie zrobiłeś rosyjski sciśle tajny zimnowojenny pasywny podsłuch.

Pytanie czy działa? Jest tylko jeden sposób żeby się tego dowiedzieć (w następnym artykule z cyklu).

Autor: Jacek Lipkowski SQ5BPF

Literatura:

[1] https://www.cryptomuseum.com/covert/bugs/thing/files/GREAT_SEAL_BUG.pdf

]]>Ta część zawiera zwięzły opis zasady działania tego urządzenia.

FBI odtajniło pierwotny raport opisujący Great Seal Bug w [3]. Opis ten zawiera wiele przydatnych szczegółów konstrukcyjnych, w tym większość wymiarów:

W tym podsłuchu zastosowany został układ rezonansowy w postaci układu o stałych rozłożonych (co jest częstą techniką przy konstrukcjach mikrofalowych). Poniższy schemat pokazuje różnicę pomiędzy obwodem rezonansowym na elementach skupionych L i C, oraz układem o stałych rozłożonych w postaci walca z prętem w środku (rozłożoną indukcyjność i pojemność schematycznie zaznaczono kolorem niebieskim):

Taki układ o stałych rozłożonych może mieć bardzo małe straty, a przez to dużą dobroć (Q). Większość strat to straty omowe i wynikające z efektu naskórkowości, takie straty mogą być obniżone przez użycie elementów o dużej powierzchni i z materiału o dobrym przewodnictwie (miedź, najlepiej posrebrzona w celu dalszego zmniejszenia strat).

Podsłuch Great Seal Bug składa się z metalowego walca, z metalowym prętem w środku, co stanowi obwód rezonansowy. Jedna ze ścianek walca jest z cienkiej przewodzącej folii, która stanowi membranę mikrofonu. Antena jest sprzężona pojemnościowo z tym obwodem rezonansowym.

Pojemność pomiędzy membraną a prętem w środku walca zmienia się wraz z położeniem membrany (która jest poruszana falami dźwiękowymi). Te zmiany pojemności przestrajają częstotliwość rezonansową obwodu.

Antena ma N * 1/2 długości fali i jest sprzężona pojemnościowo z z obwodem rezonansowym (projektanci podsłuchu użyli N=3, więc antena ma długość 3/2 długości fali na częstotliwości pracy podsłuchu). Anteny o wielokrotności 1/2 długości fali mają dużą impedancję wejściową, więc nie potrzbują do pracy dużej przeciwwagi, obudowa podsłuchu jest tu zupełnie wystarczająca.

Antena jest “oświetlona” przez nadajnik który nadaje niemodulowaną falę nośną na częstotliwości bliskiej rezonansu układu rezonansowego. Część tego sygnału jest wypromieniowywana z powrotem przez antenę. Ilość tego wypromieniowanego sygnału zależy od impedancji obwodu rezonansowego, a ta zmienia się w szerokim zakresie, ponieważ obwód jest bliski częstotliwości rezonansowej.

W skrócie układ działa tak:

- Drgania akustyczne powodują zmianę odległości metalowej membrany od pręta wewnątrz cylindra.

- Te zmiany odległości powodują zmiany pojemności do pręta wewnątrz cylindra.

- Te zmiany pojemności powodują przestrajanie częstotliwości rezonansowej obwodu rezonansowego utworzonego przez pręt wewnątrz cylindra.

- Przestrajanie częstotliwości rezonansowej powoduje duże zmiany impedancji obwodu rezonansowego na częstotliwości nadajnika “oświetlającego” podsłuch.

- Te zmiany impedancji powodują zmiany amplitudy sygnału powtórnie wypromieniowanego przez antenę.

- Rezultatem tego jest modulacja amplitudy (AM) i trochę fazy (PM) wypromieniowanego sygnału. W praktyce używamy tylko modulacji AM.

Powyższe przekłada się na takie wymagania techniczne:

- Odległość pomiędzy metalową membraną prętem wewnątrz cylindra powinna być możliwie jak najmniejsza, ponieważ wtedy wibracje membrany skutkują największymi zmianami pojemności. Wedle [1] ta odległość w orginalnym urządzeniu była 0.23 mm.

- Właściwości elektryczne (impedancja) na częstotliwości sygnału “oświetlającego” podsłuch powinna się zmieniać w możliwie szerokim zakresie. Z tego powodu układ powinien mieć dużą dobroć (Q). Dużą dobroć obwodu można osiągnąć przy zastosowaniu mało stratnych materiałów, z tego powodu najlepiej jakby wszystkie elementy metalowe wewnątrz cylindra były srebrzone (łącznie z membraną).

- Membrana powinna mieć jak najmniejszą bezwładność, więc powinna być bardzo cienka (wedle [1] zastosowana membranę o grubości 6.35 um). Cylinder powinien mieć z tyłu otwory aby drgania membrany nie byłu tłumione przez poduszkę powietrzną.

Zastosowanie takiego urządzenia ma dla podsłuchującego wiele zalet:

- Nie jest potrzebne źródło zasilania, raz zainstalowane urządzenie może działać wiecznie.

- Małe prawdopodobieństwo wykrycia za pomocą techniki z lat 1950. Wyłączenie sygnału oświetlającego powoduje że nie można wykryć sygnału który jest wypromieniowany przez podsłuch.

- Małe prawdopodobieństwo wykrycia za pomocą techniki z lat 1970 – detektora złącz nieliniowych [2], ponieważ w środku nie ma żadnych półprzewodników

Autor: Jacek Lipkowski SQ5BPF

Literatura:

[1] https://www.cryptomuseum.com/covert/bugs/thing/

[2] https://en.wikipedia.org/wiki/Nonlinear_junction_detector

[3] https://www.cryptomuseum.com/covert/bugs/thing/files/GREAT_SEAL_BUG.pdf

]]>“Great Seal Bug”, mimo jego znalezienia ponad 75 lat temu, nadal jest często wymieniany w publikacjach i konferencjach dotyczących bezpieczeństwa.

4 sierpnia 1945, pod koniec II Wojny Światowej, sowieccy pionierzy podarowali ambasadorowi USA, Averellowi Harrimanowi, piękną rzeźbę drewnianą przedstawiającą Wielką Pieczęć USA. Był to “gest przyjaźni” w stosunku do USA, sojusznika ZSRR w wojnie z państwami osi.

Rzeźba została powieszona w rezydencji ambasadora USA w Moskwie, w jego gabinecie.

Wedle różnych źródeł, USA około 1951-1952 dowiedziało się że w rezydencji ambasadora zainstalowany jest podsłuch. Opublikowane są dwie główne wersje: w 1951 brytyjczycy zawiadomili o tym amerykanów, oraz że w 1952 amerykanie sami wykryli podsłuch. Wywiad i kontrwywiad są bardzo skomplikowanymi przedsięwzięciami, więc możliwych jest wiele innych wersji, włączając w to że podsłuch był już wykryty wcześniej, ale pozostawiony na miejscu aby dezinformować podsłuchujących.

W rzeźbie znaleziono nowy nieznany wcześniej typ podsłuchu – pasywny mikrofon. Był on zamontowany w jej środku, dźwięk dostawał się do membrany mikrofonu za pomocą mikroskopijnych dziurek wywierconych pod dziobem orła.

Sam podsłuch składał się z rezonatora mikrofalowego na elementach rozproszonych sprzężonego z anteną. Jedna ze ścianek rezonatora miała postać cienkiej membrany i stanowiła zarazem membranę mikrofonu. Urządzenie było aktywowane nośną o częstotliwości około 1.7-1.8 GHz. Sygnał ten był odbierany przez antenę, a potem wypromieniowany z powrotem. Ilość wypromieniowana była bardzo zależna od właściwości rezonatora (jego częstotliwości rezonansowej). Przestrajanie jego za pomocą ruchów membrany powodowało więc modulację AM (amplitudy) i PM (fazy) wypromieniowanego sygnału.

26 maja 1960 roku podsłuch został pokazany na Radzie Bezpieczeństwa ONZ, aby pokazać że USA było na bierząco celem podsłuchu przez ZSRR.

Dosyć szczegółowy opis tego podsłuchu został opublikowany w marcu 1968 roku w Scientific America (wydawanym w Polsce pod tytułem Świat Nauki):

Podsłuch ten został zaprojektowany przez Lwa Tremena , wynalazcy instrumentu theremin . [6]

W 2019 FBI odtajniło raport z 1952 roku opisujący ten podsłuch. Ten dokument jest bardzo szczegółowy, łącznie z rysynkami które miały dokładne wymiary [2]. Dokument jest dostępny pod tym odnośnikiem: https://www.cryptomuseum.com/covert/bugs/thing/files/GREAT_SEAL_BUG.pdf

Wiele informacji o urządzeniu i jego historii, włącznie z informacjami niepublikowanymi w innych miejscach, zostało opublikowane przez Murray Associates [4]

Autor: Jacek Lipkowski SQ5BPF

Literatura:

[1] https://www.cryptomuseum.com/covert/bugs/thing/

[2] https://www.cryptomuseum.com/covert/bugs/thing/files/GREAT_SEAL_BUG.pdf

[3] https://counterespionage.com/great-seal-bug-part-1/ https://counterespionage.com/great-seal-bug-part-2/ https://counterespionage.com/great-seal-bug-part-3/ https://counterespionage.com/great-seal-bug-part-4/ https://counterespionage.com/great-seal-bug-part-5/

[4] https://en.wikipedia.org/wiki/The_Thing_(listening_device)

[5] https://hackaday.com/2015/12/08/theremins-bug/

[6] https://pl.wikipedia.org/wiki/Lew_Termen

]]>